信息技术与信息安全2014广西公需科目考试试卷(201题无重复保过版)

- 格式:doc

- 大小:1.92 MB

- 文档页数:42

2014年8月12日参加广西信息技术与信息安全公需科目考试考试答案1.(2分) 下面关于有写保护功能的U盘说法不正确的是()?A. 可以避免公用计算机上的病毒和恶意代码自动存入U盘,借助U盘传播B. 写保护功能启用时可以读出U盘的数据,也可以将修改的数据存入U盘C. 上面一般有一个可以拔动的键,来选择是否启用写保护功能D. 可以避免病毒或恶意代码删除U盘上的文件你的答案: A B C D 得分: 2分2.(2分) 信息系统安全等级保护是指()。

A. 对国家安全、法人和其他组织及公民的专有信息以及公开信息和存储、传输、处理这些信息的信息系统分等级实行安全保护,对信息系统中发生的信息安全事件分等级响应和处置。

B. 对国家安全、法人和其他组织及公民的专有信息以及公开信息和存储、传输、处理这些信息的信息系统分等级实行安全保护。

C. 对国家安全、法人和其他组织及公民的专有信息以及公开信息和存储、传输、处理这些信息的信息系统分等级实行安全保护,对信息系统中使用的信息安全产品实行按等级管理,对信息系统中发生的信息安全事件分等级响应和处置。

D. 对国家安全、法人和其他组织及公民的专有信息以及公开信息和存储、传输、处理这些信息的信息系统分等级实行安全保护,对信息系统中使用的信息安全产品实行按等级管理。

你的答案: A B C D 得分: 2分3.(2分) C类地址适用于()。

A. 大型网络B. 小型网络C. 以上答案都不对D. 中型网络你的答案: A B C D 得分: 2分4.(2分) 如果某个网站允许用户能上传任意类型的文件,黑客最可能进行的攻击是()。

A. 文件上传漏洞攻击B. 拒绝服务攻击C. 口令破解D. SQL注入攻击你的答案: A B C D 得分: 2分5.(2分) 下列关于APT攻击的说法,正确的是()。

A. APT攻击的时间周期一般很短B. APT攻击是有计划有组织地进行C. APT攻击的规模一般较小D. APT攻击中一般用不到社会工程学你的答案: A B C D 得分: 0分6.(2分) 具有大数据量存储管理能力,并与ORACLE数据库高度兼容的国产数据库系统是()。

信息技术与信息安全公需科目考试考试结果一、单选题1.(2分) 一颗静止的卫星的可视距离达到全球表面积的( )左右。

A. 40%B. 50%C. 30%D. 20%你的答案: A B C D 得分: 2分2.(2分) 数字签名包括()。

A. 以上答案都不对B. 签署和验证两个过程C. 验证过程D. 签署过程你的答案: A B C D 得分: 2分!3.(2分) 关于信息安全应急响应,以下说法是错误的()?A. 信息安全应急响应通常是指一个组织机构为了应对各种信息安全意外事件的发生所做的准备以及在事件发生后所采取的措施,其目的是避免、降低危害和损失,以及从危害中恢复。

B. 信息安全应急响应工作流程主要包括预防预警、事件报告与先期处置、应急处置、应急结束。

C. 我国信息安全事件预警等级分为四级:Ⅰ级(特别严重)、Ⅱ级(严重)、Ⅲ级(较重)和Ⅳ级 (一般),依次用红色、橙色、黄色和蓝色表示。

D. 当信息安全事件得到妥善处置后,可按照程序结束应急响应。

应急响应结束由处于响应状态的各级信息安全应急指挥机构提出建议,并报同级政府批准后生效。

你的答案: A B C D 得分: 2分4.(2分) 为了减少输入的工作量,方便用户使用,很多论坛、邮箱和社交网络都提供了“自动登录”和“记住密码”功能,使用这些功能时用户要根据实际情况区分对待,可以在()使用这些功能。

A. 实验室计算机B. 用户本人计算机C. 网吧计算机D. 他人计算机你的答案: A B C D 得分: 2分5.(2分) 具有大数据量存储管理能力,并与ORACLE数据库高度兼容的国产数据库系统是()。

A. 达梦数据库系统B. 金仓数据库系统C. 神通数据库系统D. 甲骨文数据库系统你的答案: A B C D 得分: 2分6.(2分) 防范网络监听最有效的方法是()。

A. 进行漏洞扫描B. 采用无线网络传输C. 对传输的数据信息进行加密D. 安装防火墙你的答案: A B C D 得分: 2分7.(2分) 无线网络安全实施技术规范的服务集标识符(SSID) 最多可以有()个字符?A. 16B. 128C. 64D. 32你的答案: A B C D 得分: 2分8.(2分) 蠕虫病毒爆发期是在()。

一、单选题1. 网络安全协议包括()。

C. SSL、TLS、IPSec、Telnet、SSH、SET等2. 证书授权中心(CA)的主要职责是()。

A. 颁发和管理数字证书以及进行用户身份认证3. 以下关于编程语言描述错误的是()。

B. 汇编语言适合编写一些对速度和代码长度要求不高的程序。

4. 在无线网络中,哪种网络一般采用自组网模式?() C. WPAN5. TCP/IP协议是()。

B. 指TCP/IP协议族6. 绿色和平组织的调查报告显示,用Linux系统的企业仅需()年更换一次硬件设备。

D. 6~87. 黑客在攻击中进行端口扫描可以完成()。

C. 获知目标主机开放了哪些端口服务8. 要安全浏览网页,不应该()。

C. 在他人计算机上使用“自动登录”和“记住密码”功能9. 网站的安全协议是https时,该网站浏览时会进行()处理。

C. 加密10. 计算机病毒是()。

D. 具有破坏计算机功能或毁坏数据的一组程序代码11. 统计数据表明,网络和信息系统最大的人为安全威胁来自于()。

B. 内部人员12. 以下关于盗版软件的说法,错误的是()。

C. 若出现问题可以找开发商负责赔偿损失13. 全球著名云计算典型应用产品及解决方案中,亚马逊云计算服务名称叫()。

D. AWS14. 信息系统威胁识别主要是()。

C. 识别被评估组织机构关键资产直接或间接面临的威胁,以及相应的分类和赋值等活动15. 负责全球域名管理的根服务器共有多少个?()D. 13个16. 云计算根据服务类型分为()。

B. IAAS、PAAS、SAAS17. 在信息安全风险中,以下哪个说法是正确的?()C.风险评估要识别资产相关要素的关系,从而判断资产面临的风险大小。

在对这些要素的评估过程中,需要充分考虑与这些基本要素相关的各类属性。

18. 不属于被动攻击的是()。

D. 截获并修改正在传输的数据信息19. 主要的电子邮件协议有()。

B. SMTP、POP3和IMAP420. 信息系统在什么阶段要评估风险?()A. 信息系统在其生命周期的各阶段都要进行风险评估。

考试时间: 150分钟考生:总分:100分考生考试时间: 10:29 - 11:48 得分:89分通过情况:通过1.(2分) 网络安全协议包括()。

A. POP3和IMAP4B. TCP/IPC. SSL、TLS、IPSec、Telnet、SSH、SET等D. SMTP你的答案: A B C D 得分: 2分2.(2分) 证书授权中心(CA)的主要职责是()。

A. 颁发和管理数字证书以及进行用户身份认证B. 进行用户身份认证C. 以上答案都不对D. 颁发和管理数字证书你的答案: A B C D 得分: 2分3.(2分) 以下关于编程语言描述错误的是()。

A. 高级语言与计算机的硬件结构和指令系统无关,采用人们更易理解的方式编写程序,执行速度相对较慢。

B. 汇编语言适合编写一些对速度和代码长度要求不高的程序。

C. 机器语言编写的程序难以记忆,不便阅读和书写,编写程序难度大。

但具有运行速度极快,且占用存储空间少的特点。

D. 汇编语言是面向机器的程序设计语言。

用助记符代替机器指令的操作码,用地址符号或标号代替指令或操作数的地址,一般采用汇编语言编写控制软件、工具软件。

你的答案: A B C D 得分: 0分4.(2分) 在无线网络中,哪种网络一般采用自组网模式?()A. WLANB. WWANC. WPAND. WMAN你的答案: A B C D 得分: 0分5.(2分) TCP/IP协议是()。

A. 以上答案都不对B. 指TCP/IP协议族C. 一个协议D. TCP和IP两个协议的合称你的答案: A B C D 得分: 2分6.(2分) 绿色和平组织的调查报告显示,用Linux系统的企业仅需()年更换一次硬件设备。

A. 7~9B. 4~6C. 5~7D. 6~8你的答案: A B C D 得分: 2分7.(2分) 黑客在攻击中进行端口扫描可以完成()。

A. 检测黑客自己计算机已开放哪些端口B. 口令破译C. 获知目标主机开放了哪些端口服务D. 截获网络流量你的答案: A B C D 得分: 2分8.(2分) 要安全浏览网页,不应该()。

试卷一考试时间: 150分钟考生:总分:100分考生考试时间: 10:29 - 11:48 得分:92分通过情况:通过信息技术与信息安全公需科目考试考试结果1.(2分) 特别适用于实时和多任务的应用领域的计算机是()。

A. 巨型机B. 大型机C. 微型机D. 嵌入式计算机你的答案: A B C D 得分: 2分2.(2分) 负责对计算机系统的资源进行管理的核心是()。

A. 中央处理器B. 存储设备C. 操作系统D. 终端设备你的答案: A B C D 得分: 2分3.(2分) 2013年12月4日国家工信部正式向中国移动、中国联通、中国电信发放了()4G牌照。

A. WCDMAB. WiMaxC. TD-LTED. FDD-LTE你的答案: A B C D 得分: 2分4.(2分) 以下关于盗版软件的说法,错误的是()。

A. 若出现问题可以找开发商负责赔偿损失B. 使用盗版软件是违法的C. 成为计算机病毒的重要来源和传播途径之一D. 可能会包含不健康的内容你的答案: A B C D 得分: 2分5.(2分) 涉密信息系统工程监理工作应由()的单位或组织自身力量承担。

A. 具有信息系统工程监理资质的单位B. 具有涉密工程监理资质的单位C. 保密行政管理部门D. 涉密信息系统工程建设不需要监理你的答案: A B C D 得分: 0分正确答案:B6.(2分) 以下关于智能建筑的描述,错误的是()。

A. 智能建筑强调用户体验,具有内生发展动力。

B. 随着建筑智能化的广泛开展,我国智能建筑市场已接近饱和。

C. 建筑智能化已成为发展趋势。

D. 智能建筑能为用户提供一个高效、舒适、便利的人性化建筑环境。

你的答案: A B C D 得分: 2分7.(2分) 网页恶意代码通常利用()来实现植入并进行攻击。

A. 口令攻击B. U盘工具C. IE浏览器的漏洞D. 拒绝服务攻击你的答案: A B C D 得分: 2分8.(2分) 信息系统在什么阶段要评估风险?()A. 只在运行维护阶段进行风险评估,以识别系统面临的不断变化的风险和脆弱性,从而确定安全措施的有效性,确保安全目标得以实现。

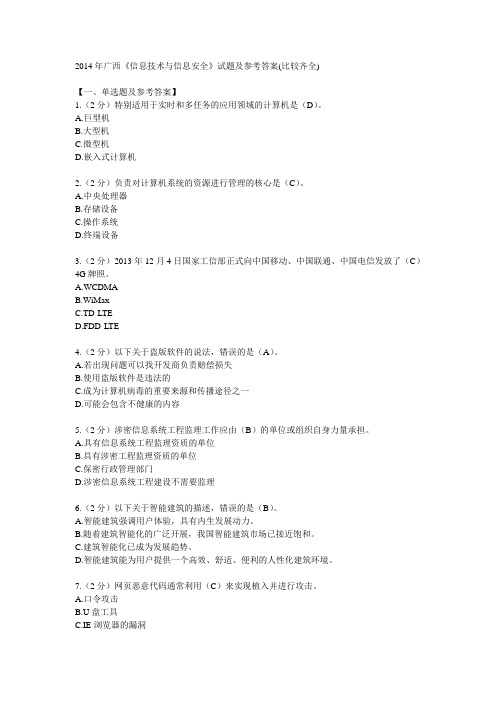

2014年广西《信息技术与信息安全》试题及参考答案(比较齐全)【一、单选题及参考答案】1.(2分)特别适用于实时和多任务的应用领域的计算机是(D)。

A.巨型机B.大型机C.微型机D.嵌入式计算机2.(2分)负责对计算机系统的资源进行管理的核心是(C)。

A.中央处理器B.存储设备C.操作系统D.终端设备3.(2分)2013年12月4日国家工信部正式向中国移动、中国联通、中国电信发放了(C)4G牌照。

A.WCDMAB.WiMaxC.TD-LTED.FDD-LTE4.(2分)以下关于盗版软件的说法,错误的是(A)。

A.若出现问题可以找开发商负责赔偿损失B.使用盗版软件是违法的C.成为计算机病毒的重要来源和传播途径之一D.可能会包含不健康的内容5.(2分)涉密信息系统工程监理工作应由(B)的单位或组织自身力量承担。

A.具有信息系统工程监理资质的单位B.具有涉密工程监理资质的单位C.保密行政管理部门D.涉密信息系统工程建设不需要监理6.(2分)以下关于智能建筑的描述,错误的是(B)。

A.智能建筑强调用户体验,具有内生发展动力。

B.随着建筑智能化的广泛开展,我国智能建筑市场已接近饱和。

C.建筑智能化已成为发展趋势。

D.智能建筑能为用户提供一个高效、舒适、便利的人性化建筑环境。

7.(2分)网页恶意代码通常利用(C)来实现植入并进行攻击。

A.口令攻击B.U盘工具C.IE浏览器的漏洞D.拒绝服务攻击8.(2分)信息系统在什么阶段要评估风险?(D)A.只在运行维护阶段进行风险评估,以识别系统面临的不断变化的风险和脆弱性,从而确定安全措施的有效性,确保安全目标得以实现。

B.只在规划设计阶段进行风险评估,以确定信息系统的安全目标。

C.只在建设验收阶段进行风险评估,以确定系统的安全目标达到与否。

D.信息系统在其生命周期的各阶段都要进行风险评估。

9.(2分)下面不能防范电子邮件攻击的是(D)。

A.采用FoxMailB.采用电子邮件安全加密软件C.采用OutlookExpressD.安装入侵检测工具10.(2分)给Excel文件设置保护密码,可以设置的密码种类有(B)。

2014广西公需科目信息技术与信息安全考试试卷B。

识别资产的漏洞,并为特定资产的漏洞严重性赋值C.识别信息资产并为资产赋值 D.根据威胁的属性判断发生安全事件的可能性你的答案:ABCD分数:2分5。

(2分)政府系统信息安全检查由()牵头的政府信息系统联合检查A.你的答案:ABCD分数:2分6。

(2分)在下一代互联网中,传输速度可以达到()10兆位/秒56千位/秒1000千位/秒十兆位/秒至100兆位/秒您的答案:ABCD分数:2分7。

(2分)在无线网络中,攻击()是指攻击节点在某个工作频带上连续发送无用信号,使得该频带上的其他节点无法正常工作a篡改攻击b 信号干扰c网络窃听d拥塞攻击你的答案:ABCD分数:2分8。

(2分)静止卫星能达到的最大通信距离()A.每xxxx年更换一次硬件设备A.6~8 B. 4~6 C. 5~7 D. 7~9你的答案:ABCD分数:2分10分。

(2分)万维网是()A.以上答案都不正确。

b .多台计算机的网络c. internetd。

有许多超文本链接的信息系统你的答案:ABCD分数:0正确答案是D 11。

(2)在我国,互联网内容提供商(ICP)()A.b .被国家主管部门批准成为电信运营商c .不被批准成为合格你的回答:ABCD分数:212。

(2)以下关于信息安全风险的陈述中哪一项是正确的?()A。

风险评估应确定资产相关要素之间的关系,以判断资产面临的风险。

在评估这些元素的过程中,没有必要充分考虑与这些基本元素相关的各种属性。

B.风险评估应确定资产相关要素之间的关系,以判断资产面临的风险。

在评估这些元素的过程中,需要充分考虑与这些基本元素相关的各种属性。

实施安全措施后,信息系统风险可以降低到零D。

安全需求可以通过安全措施来满足,而不需要结合资产价值来考虑实施成本您的答案:ABCD分数:2分13。

(2分)黑客主要使用社会工程()A.获取密码b .执行DDoS攻击c .执行TCP连接d .执行ARP攻击您的答案:ABCD分数:214。

广西2014年信息技术与信息安全公需科目考试答案(8月18日更新题库)注:红色字体为答案。

通过WORD中的“查找”功能,输入题目前面的几个字,可以快速找到题目及答案。

单项选择题1、《文明上网自律公约》是()2006年4月19日发布的。

中国互联网协会2、在进行网络部署时,()在网络层上实现加密和认证。

VPNC3、以下不能预防计算机病毒的方法是()。

尽量减少使用计算机4、蹭网的主要目的是()? 节省上网费用5、美国()政府提出来网络空间的安全战略布什切尼6、保密行政管理部门在()的基础上对系统进行审批,对符合要求的涉密信息系统批准其投入使用。

系统测评7、下列选项中属于按照电子商务商业活动的运作方式分类的是()完全电子商务8、将多个独立的网络连接起来,构成一个更大的网络的硬件设备是()。

路由器9、通过为买卖双方提供一个在线交易平台,使卖方可以主动提供商品上网拍卖,而买方可以自行选择商品进行竞价的电子商务模式是()。

消费者与消费者(C2C〕10、具有大数据量存储管理能力,并与。

RAcLE数据库高度兼容的国产数据库系统是()。

达梦数据库系统11、Windows操作系统中可以创建、修改和删除用户账户,可以安装程序并访问操作所有文件,也可以对系统配置进行更改的用户帐户是()。

管理员账户12、国家顶级域名是()。

Cn13、一颗静止的卫星的可视距离达到全球表面积的( )左右。

40%14、数字签名包括()。

签署和验证两个过程15、关于信息安全应急响应,以下说法是错误的()?★信息安全应急响应工作流程主要包括预防预警、事件报告与先期处置、应急处置、应急结束。

16、为了减少输入的工作量,方便用户使用,很多论坛、邮箱和社交网络都提供了“自动登录”和“记住密码”功能,使用这些功能时用户要根据实际情况区分对待,可以在()使用这些功能。

用户本人计算机17、防范网络监听最有效的方法是()。

对传输的数据信息进行加密18、无线网络安全实施技术规范的服务集标识符(SSID) 最多可以有()个字符?3219、蠕虫病毒爆发期是在()。

2014广西信息技术和信息安全公需科目题库单选题:1.(2分) 特别适用于实时和多任务的使用领域的计算机是()。

A.巨型机B.大型机C.微型机D.嵌入式计算机你的答案: A BCD 得分: 2分2.(2分) 负责对计算机系统的资源进行管理的核心是()。

A.中央处理器B.存储设备C.操作系统D.终端设备你的答案: A BCD 得分: 2分3.(2分) 2013年12月4日国家工信部正式向中国移动、中国联通、中国电信发放了()4G牌照。

A. WCDMAB. WiMaxC. TD-LTED. FDD-LTE你的答案: A BCD 得分: 2分4.(2分) 以下关于盗版软件的说法,错误的是()。

A.若出现问题可以找开发商负责赔偿损失B.使用盗版软件是违法的C.成为计算机病毒的重要来源和传播途径之一D.可能会包含不健康的内容你的答案: A BCD 得分: 2分5.(2分) 涉密信息系统工程监理工作应由()的单位或组织自身力量承担。

A.具有信息系统工程监理资质的单位B.具有涉密工程监理资质的单位C.保密行政管理部门D.涉密信息系统工程建设不需要监理你的答案: A BCD 得分: 2分6.(2分) 以下关于智能建筑的描述,错误的是()。

A.智能建筑强调用户体验,具有内生发展动力。

B.随着建筑智能化的广泛开展,我国智能建筑市场已接近饱和。

C.建筑智能化已成为发展趋势。

D.智能建筑能为用户提供一个高效、舒适、便利的人性化建筑环境。

你的答案: A BCD 得分: 2分7.(2分) 网页恶意代码通常利用()来实现植入并进行攻击。

A.口令攻击B. U盘工具C. IE浏览器的漏洞D.拒绝服务攻击你的答案: A BCD 得分: 2分8.(2分) 信息系统在什么阶段要评估风险?()A.只在运行维护阶段进行风险评估,以识别系统面临的不断变化的风险和脆弱性,从而确定安全措施的有效性,确保安全目标得以实现。

B.只在规划设计阶段进行风险评估,以确定信息系统的安全目标。

说明:一、在“word”的文档中工具栏点击“编辑”打开对话框,找到“查找”。

二、在“查找”的对话框中,输入关键词,就可以找到答案了。

就是这么简单。

祝您成功!aq33d.广西2014年信息技术与信息安全公需科目考试()1.(2分) 特别适用于实时和多任务的应用领域的计算机是()。

D. 嵌入式计算机你的答案: A B C D 得分: 2分2.(2分) 负责对计算机系统的资源进行管理的核心是()。

C. 操作系统你的答案: A B C D 得分: 2分3.(2分) 2013年12月4日国家工信部正式向中国移动、中国联通、中国电信发放了()4G牌照。

C. TD-LTE你的答案: A B C D 得分: 2分4.(2分) 涉密信息系统工程监理工作应由()的单位或组织自身力量承担。

B. 具有涉密工程监理资质的单位你的答案: A B C D 得分: 2分5.(2分) 以下关于智能建筑的描述,错误的是()。

B. 随着建筑智能化的广泛开展,我国智能建筑市场已接近饱和。

你的答案: A B C D 得分: 2分6.(2分) 网页恶意代码通常利用()来实现植入并进行攻击。

C. IE浏览器的漏洞你的答案: A B C D 得分: 2分7.(2分) 信息系统在什么阶段要评估风险?()D. 信息系统在其生命周期的各阶段都要进行风险评估。

你的答案: A B C D 得分: 2分8.(2分) 下面不能防范电子邮件攻击的是()。

D. 安装入侵检测工具你的答案: A B C D 得分: 2分9.(2分) 覆盖地理范围最大的网络是()。

D. 国际互联网你的答案: A B C D 得分: 2分10.(2分) 在信息安全风险中,以下哪个说法是正确的?()A. 风险评估要识别资产相关要素的关系,从而判断资产面临的风险大小。

在对这些要素的评估过程中,需要充分考虑与这些基本要素相关的各类属性。

你的答案: A B C D 得分: 2分11.(2分) 根据国际上对数据备份能力的定义,下面不属于容灾备份类型?()C. 系统级容灾备份你的答案: A B C D 得分: 2分12.(2分) 静止的卫星的最大通信距离可以达到( ) 。

信息技术和信息安全公需科目测试题库及参考答案测试时间: 150分钟考生:总分:100分考生测试时间: 18:35 - 19:31 得分:90分通过情况:通过信息技术和信息安全公需科目测试测试结果1.(2分)网页恶意代码通常利用()来实现植入并进行攻击。

A. 拒绝服务攻击B. 口令攻击C. IE浏览器的漏洞D. U盘工具你的答案:A B C D得分:2分2.(2分)涉密信息系统工程监理工作应由()的单位或组织自身力量承担。

A. 具有信息系统工程监理资质的单位B. 具有涉密工程监理资质的单位C. 保密行政管理部门D. 涉密信息系统工程建设不需要监理你的答案:A B C D得分:2分3.(2分)全球著名云计算典型使用产品及解决方案中,亚马逊云计算服务名称叫()。

A. AWSB. SCEC. AzureD. Google App你的答案:A B C D得分:2分4.(2分)在信息安全风险中,以下哪个说法是正确的?()A. 风险评估要识别资产相关要素的关系,从而判断资产面临的风险大小。

在对这些要素的评估过程中,需要充分考虑和这些基本要素相关的各类属性。

B. 安全需求可通过安全措施得以满足,不需要结合资产价值考虑实施成本。

C. 风险评估要识别资产相关要素的关系,从而判断资产面临的风险大小。

在对这些要素的评估过程中,不需要充分考虑和这些基本要素相关的各类属性。

D. 信息系统的风险在实施了安全措施后可以降为零。

你的答案:A B C D得分:2分5.(2分)在网络安全体系构成要素中“恢复”指的是()。

A. A和BB. 恢复数据C. 恢复系统D. 恢复网络你的答案:A B C D得分:2分6.(2分)目前,针对计算机信息系统及网络的恶意程序正逐年成倍增长,其中最为严重的是()。

A. 木马病毒B. 系统漏洞C. 僵尸网络D. 蠕虫病毒你的答案:A B C D得分:2分7.(2分)政府系统信息安全检查由()牵头组织对政府信息系统开展的联合检查。

说明:一、把“2014广西信息技术与信息安全公需科目题库,复制到一个“word”文档。

二、在“word”的文档中按ctrl + F。

三、在“查找内容”的对话框中,输入关键词,查找就可以找到答案了。

就是这么简单。

单项选择题1.(2分) 特别适用于实时和多任务的应用领域的计算机是()。

A. 巨型机B. 大型机C. 微型机D. 嵌入式计算机2.(2分) 负责对计算机系统的资源进行管理的核心是()。

A. 中央处理器B. 存储设备AHA12GAGGAGAGGAFFFFAFAFC. 操作系统D. 终端设备3.(2分) 2013年12月4日国家工信部正式向中国移动、中国联通、中国电信发放了()4G牌照。

A. WCDMAB. WiMaxC. TD-LTED. FDD-LTE4.(2分) 以下关于盗版软件的说法,错误的是()。

A. 若出现问题可以找开发商负责赔偿损失B. 使用盗版软件是违法的C. 成为计算机病毒的重要来源和传播途径之一D. 可能会包含不健康的内容5.(2分) 涉密信息系统工程监理工作应由()的单位或组织自身力量承担。

A. 具有信息系统工程监理资质的单位B. 具有涉密工程监理资质的单位C. 保密行政管理部门AHA12GAGGAGAGGAFFFFAFAFD. 涉密信息系统工程建设不需要监理你的答案: ABCD 得分: 2分6.(2分) 以下关于智能建筑的描述,错误的是()。

A. 智能建筑强调用户体验,具有内生发展动力。

B. 随着建筑智能化的广泛开展,我国智能建筑市场已接近饱和。

C. 建筑智能化已成为发展趋势。

D. 智能建筑能为用户提供一个高效、舒适、便利的人性化建筑环境。

7.(2分) 网页恶意代码通常利用()来实现植入并进行攻击。

A. 口令攻击B. U盘工具C. IE浏览器的漏洞D. 拒绝服务攻击8.(2分) 信息系统在什么阶段要评估风险?()A. 只在运行维护阶段进行风险评估,以识别系统面临的不断变化的风险和脆弱性,从而确定安全措施的有效性,确保AHA12GAGGAGAGGAFFFFAFAF安全目标得以实现。

2014广西信息技术与信息安全公需科目题库(超全完整版)说明:一、把“2014广西信息技术与信息安全公需科目题库,复制到一个“word”文档。

二、在“word”的文档中按ctrl + F。

三、在“查找内容”的对话框中,输入关键词,查找就可以找到答案了。

就是这么简单。

单项选择题1.(2分) 特别适用于实时和多任务的应用领域的计算机是()。

A. 巨型机B. 大型机C. 微型机D. 嵌入式计算机2.(2分) 负责对计算机系统的资源进行管理的核心是()。

A. 中央处理器B. 存储设备C. 操作系统D. 终端设备3.(2分) 2013年12月4日国家工信部正式向中国移动、中国联通、中国电信发放了()4G牌照。

A. WCDMAB. WiMaxC. TD-LTED. FDD-LTE4.(2分) 以下关于盗版软件的说法,错误的是()。

A. 若出现问题可以找开发商负责赔偿损失B. 使用盗版软件是违法的C. 成为计算机病毒的重要来源和传播途径之一D. 可能会包含不健康的内容5.(2分) 涉密信息系统工程监理工作应由()的单位或组织自身力量承担。

A. 具有信息系统工程监理资质的单位B. 具有涉密工程监理资质的单位C. 保密行政管理部门D. 涉密信息系统工程建设不需要监理你的答案: ABCD 得分: 2分6.(2分) 以下关于智能建筑的描述,错误的是()。

A. 智能建筑强调用户体验,具有内生发展动力。

B. 随着建筑智能化的广泛开展,我国智能建筑市场已接近饱和。

C. 建筑智能化已成为发展趋势。

D. 智能建筑能为用户提供一个高效、舒适、便利的人性化建筑环境。

7.(2分) 网页恶意代码通常利用()来实现植入并进行攻击。

A. 口令攻击B. U盘工具C. IE浏览器的漏洞D. 拒绝服务攻击8.(2分) 信息系统在什么阶段要评估风险?()A. 只在运行维护阶段进行风险评估,以识别系统面临的不断变化的风险和脆弱性,从而确定安全措施的有效性,确保安全目标得以实现。

说明:一、在“word”的文档中工具栏点击“编辑”打开对话框,找到“查找”。

二、在“查找”的对话框中,输入关键词,就可以找到答案了。

就是这么简单。

祝您成功!aq33d.广西2014年信息技术与信息安全公需科目考试()1.(2分) 特别适用于实时和多任务的应用领域的计算机是()。

D. 嵌入式计算机你的答案: A B C D 得分: 2分2.(2分) 负责对计算机系统的资源进行管理的核心是()。

C. 操作系统你的答案: A B C D 得分: 2分3.(2分) 2013年12月4日国家工信部正式向中国移动、中国联通、中国电信发放了()4G牌照。

C. TD-LTE你的答案: A B C D 得分: 2分4.(2分) 涉密信息系统工程监理工作应由()的单位或组织自身力量承担。

B. 具有涉密工程监理资质的单位你的答案: A B C D 得分: 2分5.(2分) 以下关于智能建筑的描述,错误的是()。

B. 随着建筑智能化的广泛开展,我国智能建筑市场已接近饱和。

你的答案: A B C D 得分: 2分6.(2分) 网页恶意代码通常利用()来实现植入并进行攻击。

C. IE浏览器的漏洞你的答案: A B C D 得分: 2分7.(2分) 信息系统在什么阶段要评估风险?()D. 信息系统在其生命周期的各阶段都要进行风险评估。

你的答案: A B C D 得分: 2分8.(2分) 下面不能防范电子邮件攻击的是()。

D. 安装入侵检测工具你的答案: A B C D 得分: 2分9.(2分) 覆盖地理范围最大的网络是()。

D. 国际互联网你的答案: A B C D 得分: 2分10.(2分) 在信息安全风险中,以下哪个说法是正确的?()A. 风险评估要识别资产相关要素的关系,从而判断资产面临的风险大小。

在对这些要素的评估过程中,需要充分考虑与这些基本要素相关的各类属性。

你的答案: A B C D 得分: 2分11.(2分) 根据国际上对数据备份能力的定义,下面不属于容灾备份类型?()C. 系统级容灾备份你的答案: A B C D 得分: 2分12.(2分) 静止的卫星的最大通信距离可以达到( ) 。

A. 18000km你的答案: A B C D 得分: 2分13.(2分) 网络安全协议包括()。

B. SSL、TLS、IPSec、Telnet、SSH、SET等你的答案: A B C D 得分: 2分14.(2分) 在信息系统安全防护体系设计中,保证“信息系统中数据不被非法修改、破坏、丢失或延时”是为了达到防护体系的()目标。

D. 完整你的答案: A B C D 得分: 2分15.(2分) 要安全浏览网页,不应该()。

D. 在他人计算机上使用“自动登录”和“记住密码”功能你的答案: A B C D 得分: 2分16.(2分) 系统攻击不能实现()。

A. 盗走硬盘你的答案: A B C D 得分: 2分17.(2分) 我国卫星导航系统的名字叫()。

D. 北斗你的答案: A B C D 得分: 2分18.(2分) 计算机网络硬件设备中的无交换能力的交换机(集线器)属于哪一层共享设备()。

A. 物理层你的答案: A B C D 得分: 2分19.(2分) 下列说法不正确的是()。

B. 后门程序都是黑客留下来的你的答案: A B C D 得分: 2分20.(2分) 在无线网络的攻击中()是指攻击节点在某一工作频段上不断发送无用信号,使该频段的其他节点无法进行正常工作。

A. 拥塞攻击你的答案: A B C D 得分: 2分21.(2分) 证书授权中心(CA)的主要职责是()。

D. 颁发和管理数字证书以及进行用户身份认证你的答案: A B C D 得分:2分22.(2分) GSM是第几代移动通信技术?()C. 第二代你的答案: A B C D 得分: 2分23.(2分) 已定级信息系统保护监管责任要求第一级信息系统由()依据国家有关管理规范和技术标准进行保护。

A. 信息系统运营、使用单位你的答案: A B C D 得分: 2分24.(2分) 恶意代码传播速度最快、最广的途径是()。

D. 通过网络来传播文件时你的答案: A B C D 得分: 2分25.(2分) 关于特洛伊木马程序,下列说法不正确的是()。

B. 特洛伊木马程序能够通过网络感染用户计算机系统你的答案: A B C D 得分: 2分26.(2分) 主要的电子邮件协议有()。

D. SMTP、POP3和IMAP4你的答案: A B C D 得分: 2分27.(2分) 在我国,互联网内容提供商(ICP)()。

C. 要经过国家主管部门批准你的答案: A B C D 得分: 2分28.(2分) 以下关于无线网络相对于有线网络的优势不正确的是()。

D. 安全性更高你的答案: A B C D 得分: 2分29.(2分) 广义的电子商务是指()。

B. 通过电子手段进行的商业事务活动你的答案: A B C D 得分: 2分30.(2分) 计算机病毒是()。

D. 具有破坏计算机功能或毁坏数据的一组程序代码你的答案: A B C D 得分: 2分31.(2分) 绿色和平组织的调查报告显示,用Linux系统的企业仅需()年更换一次硬件设备。

D. 6~8你的答案: A B C D 得分: 2分32.(2分) 黑客主要用社会工程学来()。

D. 获取口令你的答案: A B C D 得分: 2分33.(2分) Windows 操作系统中受限用户在默认的情况下可以访问和操作自己的文件,使用部分被允许的程序,一般不能对系统配置进行设置和安装程序,这种限制策略被称为“( )”。

C. 最小特权原则你的答案: A B C D 得分: 2分34.(2分) 信息隐藏是()。

B. 把秘密信息隐藏在大量信息中不让对手发觉的一种技术你的答案: A B C D 得分: 2分35.(2分) 政府系统信息安全检查由()牵头组织对政府信息系统开展的联合检查。

D. 信息化主管部门你的答案: A B C D 得分: 2分36.(2分) IP地址是()。

A. 计算机设备在网络上的地址你的答案: A B C D 得分: 2分37.(2分) 不属于被动攻击的是()。

B. 截获并修改正在传输的数据信息你的答案: A B C D 得分: 2分38.(2分) WCDMA意思是()。

C. 宽频码分多址你的答案: A B C D 得分: 2分39.(2分) 目前,针对计算机信息系统及网络的恶意程序正逐年成倍增长,其中最为严重的是()。

A. 木马病毒你的答案: A B C D 得分: 2分40.(2分) 在下一代互联网中,传输的速度能达到()。

C. 10Mbps到100Mbps你的答案: A B C D 得分: 2分41.(2分) 以下哪个不是风险分析的主要内容?()A. 根据威胁的属性判断安全事件发生的可能性。

你的答案: A B C D 得分: 2分42.(2分) 用户暂时离开时,锁定Windows系统以免其他人非法使用。

锁定系统的快捷方式为同时按住( ) 。

B. WIN 键和L 键你的答案: A B C D 得分: 2分43.(2分) 负责全球域名管理的根服务器共有多少个?( ) D. 13个你的答案: A B C D 得分: 2分44.(2分)在网络安全体系构成要素中“恢复”指的是( )。

D. 恢复系统和恢复数据你的答案: A B C D 得分:2分45.(2分)黑客在攻击中进行端口扫描可以完成( )。

D. 获知目标主机开放了哪些端口服务你的答案:A B C D 得分:2分46.(2分)TCP/IP 协议是 ( )。

B. 指TCP/IP 协议族你的答案:A B C D 得分:2分47.(2分)下列关于ADSL 拨号攻击的说法,正确的是( )。

D. 能获取ADSL 设备的系统管理密码你的答案:A B C D 得分:2分48.(2分)无线局域网的覆盖半径大约是( )。

A. 10m~100m你的答案:A B C D 得分:2分49.(2分)无线个域网的覆盖半径大概是( )。

A. 10m以内你的答案:A B C D得分:2分50.(2分)关于信息系统脆弱性识别以下哪个说法是错误的?()B. 以上答案都不对。

你的答案:A B C D得分:2分51.(2分)信息安全措施可以分为()。

D. 预防性安全措施和保护性安全措施你的答案:A B C D得分:2分52.(2分) 以下关于盗版软件的说法,错误的是()。

D. 若出现问题可以找开发商负责赔偿损失你的答案: A B C D 得分: 2分53.(2分) 网络协议是计算机网络的()。

A. 主要组成部分你的答案: A B C D 得分: 2分54.(2分) 目前U盘加密主要有2种:硬件加密和软件加密,其中硬件加密相对于软件加密的优势是()。

B. 破解难度高你的答案: A B C D 得分: 2分55.(2分) 统计数据表明,网络和信息系统最大的人为安全威胁来自于()。

B. 内部人员你的答案: A B C D 得分: 2分56.(2分) 以下几种电子政务模式中,属于电子政务基本模式的是()。

D. 政府与政府之间的电子政务(G2G)你的答案: A B C D 得分: 2分57.(2分) 给Excel文件设置保护密码,可以设置的密码种类有()。

B. 修改权限密码你的答案: A B C D 得分: 2分58.(2分) 全球著名云计算典型应用产品及解决方案中,亚马逊云计算服务名称叫()。

B. AWS你的答案: A B C D 得分: 2分59.涉密计算机及涉密信息网络必须与互联网实行()。

D. 物理隔离答案: A B C D 得分: 2分60.(2分) 对信息资产识别是()。

D. 对信息资产进行合理分类,分析安全需求,确定资产的重要程度你的答案: A B C D 得分: 2分61.(2分) 云计算根据服务类型分为()。

A. IAAS、PAAS、SAAS你的答案: A B C D 得分: 2分62.(2分) 统一资源定位符是()。

A. 互联网上网页和其他资源的地址你的答案: A B C D 得分: 2分63.(2分) 网站的安全协议是https时,该网站浏览时会进行()处理。

B. 加密你的答案: A B C D 得分: 2分64.(2分) 在无线网络中,哪种网络一般采用自组网模式?()C. WPAN你的答案: A B C D 得分: 2分65.(2分) 无线传感器网络是由大量的传感器节点以()模式通过无线通信技术连接起来的网络。

C. 自组织你的答案: A B C D 得分: 2分66.(2分) 万维网是()。

A. 由许多互相链接的超文本组成的信息系统你的答案: A B C D 得分: 2分67.(2分) 信息安全风险评估根据评估发起者的不同,可以分为()。