实验5数据报文解码

- 格式:doc

- 大小:87.00 KB

- 文档页数:4

报文数据解析报文数据解析是一项重要的技术,它能够帮助我们从复杂的报文中提取出有用的信息。

无论是在网络通信中,还是在数据交换中,报文数据解析都发挥着关键的作用。

让我们来了解一下什么是报文数据解析。

报文是一种结构化的数据格式,它由一系列的字段组成。

每个字段都有自己的类型和长度,而且它们在报文中的位置是固定的。

解析报文的过程就是将报文按照规定的格式解析成可读的数据。

报文数据解析通常包括以下几个步骤。

首先,我们需要将原始的报文数据按照规定的格式进行切割,将每个字段提取出来。

然后,我们需要对每个字段进行解码,将其转换成可读的形式。

在解码的过程中,我们可能还需要进行一些数据的转换和计算,以便得到最终的结果。

报文数据解析的过程中,我们需要注意一些细节。

首先,我们需要确保解析的准确性,即确保每个字段都被正确地解析出来,并且没有遗漏或错误。

其次,我们需要注意解析的效率,尽量减少不必要的计算和转换,以提高解析的速度。

最后,我们还需要处理一些异常情况,比如报文格式错误或字段缺失等,以确保解析的稳定性。

为了更好地理解报文数据解析的过程,我们可以以一个简单的报文为例进行说明。

假设我们有一个报文,它包含了一个姓名字段和一个年龄字段。

那么我们首先需要将报文按照规定的格式进行切割,将姓名字段和年龄字段提取出来。

然后,我们需要对这两个字段进行解码,将它们转换成可读的形式。

比如,我们可以将姓名字段解码为字符串,将年龄字段解码为整数。

最后,我们可以将解析后的结果输出,以便后续的处理和分析。

报文数据解析是一项重要的技术,它能够帮助我们从复杂的报文中提取出有用的信息。

通过合理的解析过程,我们可以准确地获取报文中的字段,并将其转换成可读的形式。

报文数据解析的过程中,我们需要注意解析的准确性、效率和稳定性,以确保解析的成功和可靠性。

通过合理的解析技术,我们可以更好地利用报文数据,为后续的处理和分析提供有价值的信息。

网络报文分析实验报告实验目的本次实验旨在通过对网络报文的分析,深入了解网络通信过程中数据的传输和交互。

实验背景随着互联网的快速发展,网络通信已经成为了人们日常生活中一个不可或缺的组成部分。

网络通信的基本单位是报文,它是在网络中传输的数据单元。

通过对网络报文的分析,可以帮助我们更好地理解、掌握网络通信的工作原理。

实验材料- Wireshark软件:用于捕获和分析网络报文。

实验步骤1. 下载并安装Wireshark软件。

2. 打开Wireshark软件并选择要监测的网络接口。

3. 开始捕获网络报文。

4. 执行特定操作,如访问一个网页、发送邮件等,以产生网络通信。

5. 停止网络报文捕获。

6. 分析捕获到的网络报文。

实验结果通过对网络报文的捕获和分析,我们可以了解到以下几个方面的信息:1. 源IP地址和目标IP地址:可以确定报文是从哪个主机发送到哪个主机。

2. 源端口号和目标端口号:可以确定报文是通过哪个应用程序发送和接收的。

3. 报文的数据内容:可以查看报文中的数据部分,并进行进一步的分析,如解码加密的数据、查找特定信息等。

4. 报文的协议类型:可以确定报文使用的是哪个协议,如TCP、UDP、HTTP 等。

5. 报文的长度和时间戳:可以了解报文的大小和传输时间。

实验分析通过分析捕获到的网络报文,我们可以获得以下几个方面的信息:1. 网络通信的双方:通过源IP地址和目标IP地址,我们可以知道网络通信是由哪两台主机之间进行的。

2. 通信所使用的协议:通过报文的协议类型,我们可以确定报文是使用TCP、UDP、HTTP还是其他协议进行传输。

3. 通信的具体内容:通过分析报文的数据部分,我们可以了解到通信中传输的具体内容,如网页的HTML代码、文件的二进制数据等。

4. 通信的时间和速率:通过报文的时间戳和长度,我们可以了解到通信过程所花费的时间和传输速率。

实验总结通过本次实验,我们对网络报文的分析有了更深入的了解。

一、实训目的本次实训旨在通过实际操作,加深对加密和解码原理的理解,提高对加密算法的应用能力,并培养在实际工作中运用加密技术保护信息安全的能力。

通过实训,学生能够:1. 掌握常见的加密算法,如对称加密、非对称加密和哈希算法。

2. 理解加密和解码的过程,包括密钥管理、加密操作和验证过程。

3. 学会使用加密工具和库,如Python的cryptography库。

4. 能够根据实际需求选择合适的加密算法,并解决加密过程中遇到的问题。

二、实训环境1. 操作系统:Windows 102. 编程语言:Python3.83. 加密库:cryptography4. 实训工具:PyCharm三、实训原理1. 对称加密:使用相同的密钥进行加密和解密。

常见的对称加密算法有AES、DES 和3DES。

2. 非对称加密:使用一对密钥,公钥用于加密,私钥用于解密。

常见的非对称加密算法有RSA和ECC。

3. 哈希算法:将任意长度的数据映射为固定长度的哈希值,用于验证数据的完整性和一致性。

常见的哈希算法有SHA-256、MD5和SHA-1。

四、实训过程1. 对称加密实训:- 使用AES算法对一段文本进行加密和解密。

- 使用DES算法对一段文本进行加密和解密。

- 比较不同对称加密算法的效率和安全性。

2. 非对称加密实训:- 使用RSA算法生成密钥对,并使用公钥加密、私钥解密一段文本。

- 使用ECC算法生成密钥对,并使用公钥加密、私钥解密一段文本。

- 比较不同非对称加密算法的效率和安全性。

3. 哈希算法实训:- 使用SHA-256算法对一段文本进行哈希运算。

- 使用MD5算法对一段文本进行哈希运算。

- 比较不同哈希算法的效率和安全性。

4. 实际应用实训:- 使用加密工具和库对文件进行加密和解密。

- 使用加密算法保护通信过程中的数据传输安全。

- 分析加密过程中可能出现的安全问题,并提出解决方案。

五、实训结果1. 成功掌握了AES、DES、RSA、ECC和SHA-256等加密算法的原理和应用。

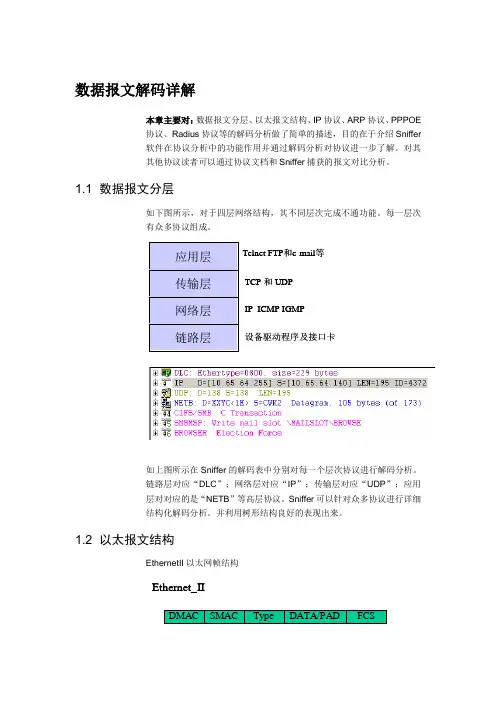

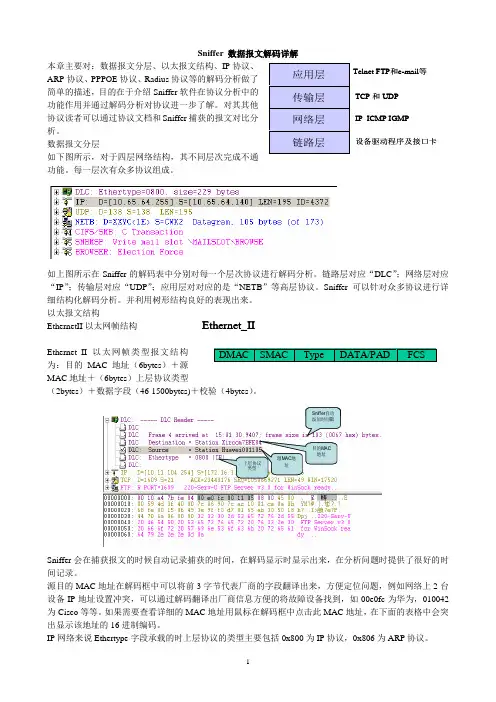

数据报文解码详解本章主要对:数据报文分层、以太报文结构、IP 协议、ARP 协议、PPPOE 协议、Radius 协议等的解码分析做了简单的描述,目的在于介绍Sniffer 软件在协议分析中的功能作用并通过解码分析对协议进一步了解。

对其其他协议读者可以通过协议文档和Sniffer 捕获的报文对比分析。

1.1 数据报文分层如下图所示,对于四层网络结构,其不同层次完成不通功能。

每一层次有众多协议组成。

Telnet FTP 和e-mail 等TCP 和UDP IP ICMP IGMP 设备驱动程序及接口卡如上图所示在Sniffer 的解码表中分别对每一个层次协议进行解码分析。

链路层对应“DLC ”;网络层对应“IP ”;传输层对应“UDP ”;应用层对对应的是“NETB ”等高层协议。

Sniffer 可以针对众多协议进行详细结构化解码分析。

并利用树形结构良好的表现出来。

1.2 以太报文结构EthernetII 以太网帧结构Ethernet_IIEthernet_II 以太网帧类型报文结构为:目的MAC 地址(6bytes )+源MAC 地址+(6bytes )上层协议类型(2bytes )+数据字段(46-1500bytes)+校验(4bytes )。

添加时间戳目的上层协议Sniffer 自动MAC 地址源MAC 地址类型Sniffer 会在捕获报文的时候自动记录捕获的时间,在解码显示时显示出来,在分析问题时提供了很好的时间记录。

源目的MAC 地址在解码框中可以将前3字节代表厂商的字段翻译出来,方便定位问题,例如网络上2台设备IP 地址设置冲突,可以通过解码翻译出厂商信息方便的将故障设备找到,如00e0fc 为华为,010042为Cisco 等等。

如果需要查看详细的MAC 地址用鼠标在解码框中点击此MAC 地址,在下面的表格中会突出显示该地址的16进制编码。

IP 网络来说Ethertype 字段承载的时上层协议的类型主要包括0x800为IP 协议,0x806为ARP 协议。

一、实验目的1. 理解数据报文的基本概念和结构。

2. 掌握数据报文的传输过程。

3. 熟悉数据报文的处理方法。

4. 培养实际操作能力和问题解决能力。

二、实验环境1. 操作系统:Windows 102. 网络设备:路由器、交换机、计算机3. 实验工具:Wireshark网络抓包工具三、实验内容1. 数据报文的基本概念2. 数据报文的传输过程3. 数据报文的处理方法4. 数据报文实验四、实验步骤1. 数据报文的基本概念(1)定义:数据报文(Data Packet)是指在网络中传输的数据单元,它包含了源地址、目的地址、数据内容等信息。

(2)结构:数据报文通常由头部和负载两部分组成。

头部包含了源地址、目的地址、协议类型、数据长度等控制信息;负载包含了实际传输的数据。

2. 数据报文的传输过程(1)源主机发送数据报文:源主机将待传输的数据封装成数据报文,并添加头部信息,然后将数据报文发送到网络。

(2)数据报文在网络中的传输:数据报文在网络中通过路由器、交换机等设备进行转发,直至到达目的主机。

(3)目的主机接收数据报文:目的主机接收数据报文,解析头部信息,提取数据内容,完成数据传输。

3. 数据报文的处理方法(1)校验和:数据报文在传输过程中可能会受到干扰,为了检测数据是否完整,数据报文通常会添加校验和。

(2)分片:当数据报文长度超过最大传输单元(MTU)时,需要进行分片处理。

分片后的数据报文在网络中独立传输,到达目的主机后再进行重组。

(3)路由选择:数据报文在网络中的传输需要选择合适的路由,路由器根据目的地址进行路由选择。

4. 数据报文实验(1)实验环境搭建:将计算机、路由器、交换机连接成网络,并配置IP地址。

(2)使用Wireshark抓包:在计算机上运行Wireshark,设置抓包过滤器为“IP”,观察数据报文在网络中的传输过程。

(3)分析数据报文:观察数据报文的头部信息,如源地址、目的地址、协议类型等,分析数据报文的传输过程。

计算机网络实验指导华北电力大学2019年7月目录第一章实验概述 (1)第二章仿真编辑器使用说明 (2)第三章协议分析器使用说明 (10)第四章计算机网络实验—基本实验 (14)实验 1 数据链路层:以太网帧的构成 (14)实验 2 网络层:地址转换协议ARP (17)实验 3 网络层:网际协议IP (21)实验 4 网络层:Internet控制报文协议ICMP (27)实验 5 传输层:用户数据报协议UDP (33)实验 6 传输层:传输控制协议TCP (37)实验7 网络地址转换NAT (42)实验8 静态路由与路由信息协议RIP (45)实验9 网络综合实验 (51)附录三种网络结构图 (52)第一章实验概述【实验环境】每个实验均要求以下实验环境:1.服务器一台:装有HTTP、FTP、TELNET、MAIL、DHCP、DNS等服务。

2.中心设备一台。

3.组控设备若干。

4.实验机:运行网络协议仿真教学系统通用版程序。

5.Visual Studio 2003(C++,C#)。

【实验内容】《计算机网络实验指导》根据教学内容将实验划分为九个基本实验。

希望学生能够通过一系列的实验对TCP/IP协议有一个更深刻的理解。

实验1 数据链路层:以太网帧的构成:该实验类型为验证性实验,要求学生在了解网络协议仿真教学系统平台的基础上,学会使用仿真编辑器编辑以太网帧,学会两种不同MAC帧格式,认真观察和分析以太网帧的MAC首部。

实验教学效果达到理解MAC地址、MAC广播地址的作用。

实验2 网络层:地址转换协议 ARP:该实验类型为验证性实验,要求学生在理解IP地址与MAC地址对应关系的基础上,掌握ARP协议的报文格式、作用与工作原理。

实验教学效果达到利用ARP协议的工作原理,设计类似ARP协议程序,学会在局域网中查找MAC地址。

实验3 网络层:网际协议IP:该实验类型为验证性实验,要求学生学会分类IP地址,掌握IP数据报的格式、长度以及各字段的功能,掌握路由转发的原理。

Sniffer 数据报文解码详解本章主要对:数据报文分层、以太报文结构、IP 协议、ARP 协议、PPPOE 协议、Radius 协议等的解码分析做了简单的描述,目的在于介绍Sniffer 软件在协议分析中的功能作用并通过解码分析对协议进一步了解。

对其其他协议读者可以通过协议文档和Sniffer 捕获的报文对比分析。

数据报文分层如下图所示,对于四层网络结构,其不同层次完成不通功能。

每一层次有众多协议组成。

如上图所示在Sniffer 的解码表中分别对每一个层次协议进行解码分析。

链路层对应“DLC ”;网络层对应“IP ”;传输层对应“UDP ”;应用层对对应的是“NETB ”等高层协议。

Sniffer 可以针对众多协议进行详细结构化解码分析。

并利用树形结构良好的表现出来。

以太报文结构EthernetII 以太网帧结构Ethernet_II 以太网帧类型报文结构为:目的MAC 地址(6bytes )+源MAC 地址+(6bytes )上层协议类型(2bytes )+数据字段(46-1500bytes)+校验(4bytes )。

添加时间戳目的上层协议Sniffer 自动MAC 地址源MAC 地址类型Sniffer 会在捕获报文的时候自动记录捕获的时间,在解码显示时显示出来,在分析问题时提供了很好的时间记录。

源目的MAC 地址在解码框中可以将前3字节代表厂商的字段翻译出来,方便定位问题,例如网络上2台设备IP 地址设置冲突,可以通过解码翻译出厂商信息方便的将故障设备找到,如00e0fc 为华为,010042为Cisco 等等。

如果需要查看详细的MAC 地址用鼠标在解码框中点击此MAC 地址,在下面的表格中会突出显示该地址的16进制编码。

IP 网络来说Ethertype 字段承载的时上层协议的类型主要包括0x800为IP 协议,0x806为ARP 协议。

应用层传输层网络层链路层Telnet FTP 和e-mail 等TCP 和UDP IP ICMP IGMP 设备驱动程序及接口卡Ethernet_II DMAC SMAC Type DATA/PAD FCSIEEE802.3以太网报文结构IEEE802.3帧结构IP协议IP报文结构为IP协议头+载荷,其中对IP协议头部的分析,时分析IP报文的主要内容之一,关于IP报文详细信息请参考相关资料。

解码电路实验报告解码电路是数字电路中常见的一种电路,它将输入的编码信号转换为相应的输出信号。

解码电路通常用于将多位编码表示的信息转换为多路选择或控制信号。

解码电路的基本原理是根据输入信号的不同组合方式来确定输出信号的状态。

常见的解码电路有二进制数到BCD码转换器、BCD码到七段数码管译码器等。

在本次实验中,我使用了74LS138型三八译码器进行了解码电路实验。

该型号的三八译码器有三个输入引脚(A0、A1、A2),八个输出引脚(Y0~Y7)和一个使能输入引脚(E)。

输入引脚和使能引脚通过外部开关连接电源,输出引脚通过电阻连接到LED灯。

首先,我将三个输入引脚连接到三个开关上,通过改变开关状态来改变输入信号的组合方式。

使能引脚通过一个开关连接到电源,通过控制使能引脚的开关状态来控制输出信号的打开和关闭。

接下来,我将输出引脚通过电阻连接到LED灯,以便观察输出信号的状态。

根据实验需要,在真空管底板上连接了七个LED灯,用来显示解码后的输出信号。

在实验中,我先将输入引脚连接成二进制的0,即A0、A1、A2均接地,此时输出引脚之一为低电平,其余引脚均为高电平,对应的LED灯亮起。

然后,我改变输入引脚的状态,通过改变开关的状态,使输入引脚的组合方式为二进制的1、2、3等。

根据译码电路的原理,输出引脚会相应地改变状态,对应的LED灯也会亮起,通过这种方式可以观察解码电路的正确工作。

在实验中,我还通过改变使能引脚的状态来控制输出信号的打开和关闭。

当使能引脚为高电平时,输出引脚有效,对应的LED灯亮起;当使能引脚为低电平时,输出引脚无效,对应的LED灯熄灭。

这样的设计常用于控制信号的选择和控制。

通过本次实验,我深入了解了解码电路的原理和实际应用。

解码电路在数字电路中具有重要的作用,广泛应用于计算机、通信、汽车等领域中。

对于理解和掌握解码电路的工作原理和设计方法,具有重要的实际意义。

通过本次实验,我不仅学习了解码电路的实现方法,而且培养了动手实践、观察和分析问题的能力。

报文数据解析报文数据解析是指将传输或存储中的数据按照特定的格式进行解析和提取有用的信息。

在计算机领域中,报文数据解析常应用于网络通信、数据交换和文件格式解析等场景。

报文数据解析的过程通常包括以下几个步骤:1. 报文结构分析:首先,需要了解原始数据的报文结构,包括报文头部、数据段、校验位等部分。

这需要参考相关的协议规范、文件格式说明或自定义的数据格式定义等。

2. 字节序处理:在解析二进制数据时,需要考虑字节序的问题。

根据数据在存储或传输中的字节序(如大端序或小端序),进行正确的字节序转换,以确保数据的正确解析。

3. 解析规则定义:根据报文结构和数据类型,定义相应的解析规则。

例如,可以通过正则表达式、编码解码、状态机等方法来定义字段解析规则和值提取规则。

4. 解析数据字段:根据定义的解析规则,从原始数据中解析出其中的字段数据。

可以通过字符串匹配、位操作、数据类型转换等方法,逐个解析报文中的字段,并将它们提取为可使用的形式。

5. 错误处理和容错机制:在解析过程中,可能会遇到不完整的、格式错误的或意外的数据,因此需要实现一些错误处理和容错机制。

例如,可以添加数据校验和验证、异常处理和异常数据过滤等来保证解析的准确性和鲁棒性。

6. 数据存储或后续处理:解析出的数据可以根据需要进行存储或者进行后续处理。

存储可以是将解析的数据写入数据库、文件或内存中,以便后续查询和使用。

后续处理可以是对解析的数据进行计算、分析、展示或进一步传输等操作。

报文数据解析在许多实际应用中都起着重要的作用,例如解析网络通信中的数据包、解析文件格式中的数据块等。

良好的报文数据解析设计和实现,可以提高数据处理效率、保证数据准确性,并方便后续的数据利用和应用。

一、实验目的1. 了解解码仪的基本原理和功能。

2. 掌握解码仪的使用方法。

3. 通过实验验证解码仪在数据传输、信息处理等方面的应用。

二、实验器材1. 解码仪一台2. 信号发生器一台3. 传输线若干4. 示波器一台5. 实验台一套三、实验原理解码仪是一种将数字信号转换为模拟信号的设备,广泛应用于通信、测控、数据采集等领域。

解码仪的主要功能是将输入的数字信号进行解码,还原出原始的模拟信号。

实验中,我们将通过解码仪将信号发生器产生的数字信号转换为模拟信号,并利用示波器观察模拟信号的变化。

四、实验步骤1. 将解码仪、信号发生器、传输线、示波器连接到实验台上,确保各设备连接正确。

2. 打开信号发生器,设置合适的频率、幅度和波形(如正弦波、方波等)。

3. 将信号发生器的输出端连接到解码仪的输入端。

4. 打开解码仪,选择合适的解码模式(如直通模式、解码模式等)。

5. 将解码仪的输出端连接到示波器的输入端。

6. 打开示波器,观察解码仪输出的模拟信号。

7. 修改信号发生器的参数,观察解码仪输出模拟信号的变化。

8. 记录实验数据,分析实验结果。

五、实验数据及分析1. 实验数据(1)信号发生器输出频率:1kHz(2)信号发生器输出幅度:5V(3)解码仪解码模式:直通模式(4)解码仪输出信号幅度:4.5V(5)解码仪输出信号频率:1kHz2. 实验分析(1)在直通模式下,解码仪能够将输入的数字信号转换为模拟信号,且信号幅度与输入信号幅度相近。

(2)通过修改信号发生器的参数,解码仪输出的模拟信号也随之发生变化,说明解码仪在信号处理方面具有较好的性能。

(3)实验过程中,解码仪输出的模拟信号与输入的数字信号在波形、频率、幅度等方面基本一致,验证了解码仪在数据传输、信息处理等方面的应用。

六、实验结论1. 解码仪能够将输入的数字信号转换为模拟信号,具有较好的信号处理性能。

2. 解码仪在数据传输、信息处理等领域具有广泛的应用前景。

报文解析流程全文共四篇示例,供读者参考第一篇示例:报文解析流程是指在计算机网络通信中,将接收到的报文数据进行解析处理的过程。

在网络通信中,报文是信息传输的基本单元,通过报文传输可以实现不同计算机之间的数据交换和通信。

在数据交换过程中,通常需要对接收到的报文数据进行解析和处理,以便正确地理解和使用报文中的信息。

报文解析流程一般包括以下几个步骤:1. 接收报文:计算机接收到来自网络的报文数据。

报文可以是文本数据、图像数据、音频数据等不同类型的信息。

2. 报文拆分:接收到的报文数据可能包含多个部分信息,需要将其进行拆分,提取出不同的字段和数据段。

这一步可以根据事先约定的规则进行数据解析和切割。

3. 报文校验:对拆分后的报文数据进行校验,确保数据的完整性和准确性。

通常可以通过计算校验和或使用其他校验方法来验证数据的正确性。

4. 报文解析:根据报文的格式和结构,对报文进行解析,识别并提取出报文中的各个字段和数据段。

这一步通常需要根据报文的类型和格式来解析数据,例如文本报文、XML报文、JSON报文等。

5. 数据处理:根据解析得到的数据进行进一步处理,可能包括数据转换、数据处理、数据存储等操作。

根据业务需求和应用场景,对解析得到的数据进行相应的处理和操作。

6. 应答处理:处理完报文数据后,系统可能需要生成应答报文进行回应。

根据业务逻辑和处理结果,生成相应的应答报文并发送给对方系统。

7. 异常处理:在报文解析过程中,可能会出现各种异常情况,例如数据格式错误、校验失败、解析失败等。

系统需要对这些异常情况进行处理,通常会记录日志并发送错误信息给相关人员进行处理。

报文解析流程在网络通信中起着非常重要的作用,可以确保不同系统之间数据的准确传输和正确处理。

通过规范的解析流程,可以提高系统的稳定性和可靠性,确保信息的安全和完整性。

对报文解析流程进行严格的规范和管理是非常必要的。

在实际应用中,可以根据具体业务需求和系统要求,设计和实现适合的报文解析流程,以保证数据的正确传输和处理。

实验5 SNMP网络管理报文信息解析1. 实验目的掌握以下内容:学习使用Ethereal查看和了解SNMP的交互过程9了解SNMPv1的Get命令。

9了解SNMPv1的GetNext命令。

9了解SNMPv2的GetBulk命令。

2. 实验要求1.独立完成实验内容;2.实验报告;(简单要求如下)1)各实验操作步骤;2)回答实验中提出的问题3)实验结论及分析3. 实验内容3.1 实验环境window操作系统,MIB Browser,Ethereal3.2使用Ethereal了解SNMP的交互过程3.2.1 SNMPv1 里面有哪几种操作?3.2.2 用Ethereal抓包,MIB Browser使用Get操作读取sysName,问request的object ID是什么,response的object ID是什么,值为什么?3.2.3 用Ethereal抓包,MIB Browser使用GetNext操作读取sysName (MIB Browser里面的Object ID以.0结尾),问request的object ID是什么,response的object ID是什么,值为什么?3.2.4 用Ethereal抓包,MIB Browser使用GetNext操作读取sysName (MIB Browser里面的Object ID结尾去掉.0),问request的object ID是什么,response的object ID是什么,值为什么?3.2.5 用Ethereal抓包,MIB Browser使用Get操作读取sysName.5 实例, response的值为什么?如果使用GetNext操作值为什么?3.2.6 用Ethereal抓包,MIB Browser使用GetNext操作从ifTable里面的ifIndex开始读取,请问GetNext读取表格的方式是先列后行还是先行后列?3.2.7 用Ethereal抓包,MIB Browser使用表格方式浏览ifTable,请问表格方式主要使用了什么SNMP操作来完成数据的读取? 表格方式与GetNext的读取方式相同吗?3.2.8用Ethereal抓包,MIB Browser 使用Get操作读取sysName,其PDU的字段有哪些?3.2.9用Ethereal抓包,MIB Browser 切换成SNMPv2c,使用GetBulk操作读取sysName,其PDU 的字段有哪些?3.2.10分析GET、GETNEX和SET报文分别由哪些部分组成?评分标准a)A——独立完成必做内容,实验报告叙述清晰完整,有详尽的分析和总结;b)B——独立完成必做内容,实验报告叙述清晰完整;c)C——完成必做内容,实验报告良好;d)D——能完成必做内容;e)E——未按时完成必做内容,或者抄袭。

(规格为A4纸或A3纸折叠)佛山科学技术学院(用四号宋体)实验报告(用小二号黑体)课程名称数据结构实验实验项目用Huffman树进行编码和解码算法专业班级姓名学号指导教师成绩日期(用小四号宋体)一、目的和要求1、通过本实验,熟悉二叉树、Huffman树的基本概念,掌握二叉树的存储结构及各种算法。

2、熟悉用Huffman树进行电文的加密与解密算法。

二、实验原理Huffman树是一种特殊的二叉树,其叶结点的编码是一种前缀码,同时,通过统计字符的频度,能够达到编码电文的最小化。

三、实验步骤1、统计电文中字符的出现频率。

2. 用统计频率建立Hffman树。

3.生成前缀码;4.建立huffman树的解码算法.5.用随机输入的电文完成编码与解码过程。

四、源程序#include <stdio.h>#include <stdlib.h>#include <string.h>#define MAX 100struct HTNode{char a;int weight;int parent,lchild,rchild;}*HT; //动态分配数组存储赫夫曼树char **HC;int n=0,m=0;char *write()//存储输入的电文{char *p,*q;printf("请输入电文(结束输入请按enter):\n");p=(char *)malloc(MAX*sizeof(char));//申请存储输入的电文的空间if(!p) exit(0);q=p;scanf("%c",q);while(*q!='\n'){//******录入电文,每录入一个字符同时给电文长度计数器n加一*******//*****************遇到换行符时结束录入***************n=n+1;if(n>=MAX)//判断已申请的空间是否足够录入,不足则追加空间{p=(char *)realloc(q,(MAX+10)*sizeof(char));if(!p) exit(0);}q++;scanf("%c",q);}return(p);}void weight(char *p)//求电文中各字符的概率,并将该概率当作各字符的权值{char *q,*q1,temp;struct HTNode *q2;int i,j,t;q1=q=(char *)malloc(n*sizeof(char));for(;*p!='\n';p++,q1++) *q1=*p;//将电文存放到q1指向的空间中q1=q;for(i=0;i<n-1;i++){//*****对电文中的字符进行排序,使得相同的字符地址连续,方便统计***** t=i;for(j=i+1;j<n;j++)if(*(q1+t)>*(q1+j)) t=j;temp=*(q1+i);*(q1+i)=*(q1+t);*(q1+t)=temp;}temp=*q1;//标记当前为何种字符m=1;for(i=1;i<n;i++)//统计电文中出现过不同的字符的个数{q1++;if(temp!=*q1){m++;//字符种类计数器加一temp=*q1;}}q1=q;HT=(struct HTNode *)malloc(2*m*sizeof(struct HTNode));/*申请赫夫曼树HT的空间,其中0号单元不用*/q2=HT+1;//*****************初始化赫夫曼树HT*********************for(i=1;i<=n;){t=0;for(q2->a=*q1;*q1==q2->a;q1++){t++;i++;}q2->weight=(int)(t*100/n);q2->lchild=0;q2->parent=0;q2->rchild=0;q2++;}for(i=m+1;i<=2*m-1;i++,q2++){q2->lchild=0;q2->parent=0;q2->rchild=0;q2->weight=0;}free(q);}void Select(int t,int *s1,int *s2){/************在HT[1,t]选择parent为0且weight最小的两个结点,其序号分别为s1和s2。

第五章数据报文解码简析本章主要对:数据报文分层、以太报文结构、IP协议、ARP协议、TCP协议、UDP协议等的解码分析做了简单的描述,目的在于介绍Sniffer软件在协议分析中的功能作用并通过解码分析对协议进一步了解。

对其其他协议读者可以通过协议文档和Sniffer捕获的报文对比分析。

5.1数据报文分层如下图所示,对于四层网络结构,其不同层次完成不通功能。

每一层次有众多协议组成。

图5-1如上图所示在Sniffer的解码表中分别对每一个层次协议进行解码分析。

链路层对应“DLC”;网络层对应“IP”;传输层对应“TCP/UDP”;应用层对对应的是“HTTP”等高层协议。

Sniffer 可以针对众多协议进行详细结构化解码分析。

并利用树形结构良好的表现出来。

5.2以太报文结构EthernetII以太网帧结构图5-2Sniffer 会在捕获报文的时候自动记录捕获的时间,在解码显示时显示出来,在分析问题时提供了很好的时间记录。

源目的MAC 地址在解码框中可以将前3字节代表厂商的字段翻译出来,方便定位问题,例如网络上2台设备IP 地址设置冲突,可以通过解码翻译出厂商信息方便的将故障设备找到,如00e0fc 为华为,010042为Cisco 等等。

如果需要查看详细的MAC 地址用鼠标在解码框中点击此MAC 地址,在下面的表格中会突出显示该地址的16进制编码。

IP 网络来说Ethertype 字段承载的时上层协议的类型主要包括0x800为IP 协议,0x806为ARP 协议。

IEEE802.3以太网报文结构IEEE802.3帧结构上图为IEEE802.3SNAP 帧结构,与EthernetII 不同点是目的和源地址后面的字段代表的不是上层协议类型而是报文长度。

并多了LLC 子层。

图5-35.3.IP 协议版本:4位IHL域(4位):指明了该头部要多长(以32位字的长度为单位)。

最小值为5,最大值为15,这限制了头部的最大为60字节。

一、实验目的1. 理解并掌握古典密码的解码原理和方法。

2. 通过实际操作,加深对仿射密码、单表代替密码和维吉尼亚密码等古典密码的理解。

3. 提高密码分析能力和实际操作技能。

二、实验原理古典密码是密码学发展初期的一种加密方式,主要包括仿射密码、单表代替密码和维吉尼亚密码等。

本实验通过对这些密码的解码,加深对古典密码的理解。

1. 仿射密码:加密原理为将明文进行0~25字母编码,按照加密公式计算出密文对应位置的字母编码,最后从密文的字母编码还原出密文对应位置的字母。

解密原理与加密原理相反。

2. 单表代替密码:加密原理为利用代替表,将明文中的每个字符映射到密文。

解密原理为对代替表进行反向查找,由密文映射回明文。

3. 维吉尼亚密码:加密原理为通过加密方程Ci (pi k(i mod m)) mod 26,由明文得到密文。

解密原理为解密过程是加密过程的逆过程,通过解密方程pi (Cik(i mod m)) mod 26。

三、实验步骤1. 仿射密码解码:(1)获取密文和加密系数a、b。

(2)计算a的逆元,确保a的逆元与m互质。

(3)使用解密公式pi = (Ci - b a^(-1)) mod m,将密文还原为明文。

2. 单表代替密码解码:(1)获取密文和代替表。

(2)对密文进行逐字符解码,根据代替表将密文还原为明文。

3. 维吉尼亚密码解码:(1)获取密文、密钥和密钥长度。

(2)根据密钥长度,将密文分为若干组。

(3)对每组密文,使用解密公式pi = (Ci - k(i mod m)) mod 26,将密文还原为明文。

四、实验结果与分析1. 仿射密码解码结果:输入密文:HBDVHFNV加密系数:a = 5,b = 10解码结果:HELLO WORLD2. 单表代替密码解码结果:输入密文:QSPVJNQK代替表:A B C D E F G H I J K L M N O P Q R S T U V W X Y Z解码结果:HELLO WORLD3. 维吉尼亚密码解码结果:输入密文:QSPVJNQK密钥:HELLO密钥长度:5解码结果:HELLO WORLD五、实验总结通过本次实验,我们对古典密码的解码原理和方法有了更深入的了解。

一、实习背景随着信息技术的飞速发展,解码器在数字信号处理、通信、多媒体等领域扮演着至关重要的角色。

为了深入了解解码器的工作原理和应用,提高自身的实践能力,我于近期参加了为期一个月的解码器使用实习。

本次实习由我国知名企业——XX科技有限公司提供,实习期间,我学习了解码器的相关知识,并实际操作了多种解码器设备。

二、实习内容1. 解码器基础知识学习实习初期,我通过查阅资料、参加培训等方式,学习了解码器的基本概念、工作原理和分类。

解码器是一种将编码后的信号转换为原始信号的设备,其主要功能是还原被压缩或加密的信号。

根据解码信号的类型,解码器可分为数字解码器、模拟解码器和混合解码器。

2. 解码器设备操作在实习过程中,我实际操作了多种解码器设备,包括数字解码器、模拟解码器和混合解码器。

以下是我对几种常见解码器设备的使用体验:(1)数字解码器:数字解码器主要用于将数字信号转换为模拟信号,如D/A转换器。

在操作过程中,我学会了如何连接设备、设置参数和调整输出信号。

(2)模拟解码器:模拟解码器主要用于将模拟信号转换为数字信号,如A/D转换器。

在操作过程中,我学会了如何校准设备、调整采样率和量化精度。

(3)混合解码器:混合解码器同时具备数字和模拟解码功能,适用于多种场景。

在操作过程中,我学会了如何根据实际需求选择合适的解码模式。

3. 解码器应用案例学习实习期间,我还学习了解码器在实际应用中的案例,包括数字电视、无线通信、音频播放等领域。

通过分析这些案例,我了解了解码器在不同场景下的工作原理和应用方法。

三、实习成果1. 理论知识方面通过本次实习,我对解码器的相关知识有了更深入的了解,包括解码器的基本概念、工作原理、分类和应用等。

此外,我还学习了数字信号处理、通信、多媒体等相关知识,为今后从事相关工作打下了坚实基础。

2. 实践操作方面在实习过程中,我熟练掌握了多种解码器设备的操作方法,包括连接设备、设置参数、调整输出信号等。

实习报告结论本次实习,我有幸参与到解码仪的研发和测试工作中,通过这次实习,我对解码仪的原理、结构和应用有了更深入的了解,同时也锻炼了我的实践能力和团队协作能力。

在实习过程中,我遇到了一些挑战,但通过与导师和同事的沟通交流,我成功地解决了这些问题,并取得了一定的成果。

首先,通过这次实习,我深入了解了解码仪的工作原理和结构。

在导师的指导下,我学习了解码仪的基本原理,包括数字信号处理、编码解码技术等。

同时,我也了解了解码仪的硬件结构,包括处理器、内存、输入输出接口等。

这使我能够更好地理解解码仪的工作过程,为我今后从事相关领域的工作打下了坚实的基础。

其次,在实习过程中,我参与了解码仪的测试工作。

通过实际操作,我学会了如何使用解码仪进行测试,并能够分析测试结果。

在测试过程中,我发现了一些问题,例如解码速度较慢、解码精度不高等。

针对这些问题,我与导师和同事进行了讨论,并提出了改进方案。

这种问题解决的过程锻炼了我的思维能力和创新能力。

此外,在实习期间,我也学到了很多关于团队合作和沟通技巧的知识。

在团队中,我们需要共同分工合作,有效地完成任务。

通过与团队成员的交流,我学会了如何表达自己的观点,如何倾听他人的意见,并能够就问题达成共识。

这种团队合作的经验对我今后的工作和生活都具有很大的价值。

最后,通过这次实习,我意识到理论知识与实践能力的结合非常重要。

在学校里学到的知识只是基础,真正的工作需要将这些知识应用到实际中。

实习过程中,我将所学的数字信号处理、编码解码技术等知识运用到实际工作中,发现理论知识的应用并不是一帆风顺的,需要不断地尝试和改进。

这种实践过程使我更加深入地理解了理论知识的重要性,并培养了我解决问题的能力。

综上所述,通过这次实习,我对解码仪有了更深入的了解,并取得了一定的成果。

我将继续努力学习和提高自己的实践能力,为今后的工作做好准备。

同时,我也认识到理论知识与实践能力的结合非常重要,将在今后的学习和工作中更加注重实践。

湖南文理学院实验报告

课程名称:通信网络技术实验实验名称:数据报文解码

学生姓名:梅万里专业:网络工程班级 08101班学号: 22号同组者姓名:实验日期:

一、实验目的:

1、掌握各个数据包的报文格式;

2、掌握数据包文的分层结构;

3、使用Sniffer能够对截获的数据包进行准确的分析。

二、实验内容:

对Sniffer软件截获的以太网报文结构,IP协议,ARP协议的报文结构进行分析和解释。

三、实验步骤及其结果:

1、数据报文分层

如下表所示为网络结构中的四层协议,不同层次完成不同的功能,每一层都有众多协议组成。

应用层---------------Telnet、Ftp和Email等

传输层---------------TCP 和UDP

网络层---------------IP,ICMP和IGMP

链路层----------------设备驱动程序和接口卡

于是,图1为sniffer 解码表中分别对每一个层次协议的解码分析,DLC对应链路层,IP对应网络层,UDP对应传输层,RTP对应应用层高层协议。

Sniffer可以针对众多协议进行详细结构化解码分析,利用树型结构显示。

图1

2、以太报文结构

如下表所示为Ethernet帧结构

DMAC SMAC TYPE DATA/PAD FCS

这种类型报文结构为:目的MAC地址(6bytes)+源MAC地址(6bytes)+上层协议类型(2bytes)+数据字段(46-1500bytes)+校验(4bytes)于是,如图2所示,解码表中分别显示各字段内容,若要查看MAC详细内容,鼠

标点击上面解码框中地址,在下面的表格中回以黑色突出显示对应的16进制编码。

图2

3、IP协议

IP报文结构为:IP协议头+载荷,其中对IP协议头的分析是分析报文结构的主要内容之一,IP协议头的一种结构如下:

版本:4―――IPv4

首部长度:单位是4字节,最大60字节

TOS: IP优先级字段

总长度:单位为字节,最大长度65535字节

标识: IP报文标识字段

标志:占3比特,只用到低位的2比特

MF(More Fragment)

MF=1,后面还有分片的数据包

MF=0,分片数据包的最后一个

DF( Don’t Fragment)

DF=1,不允许分片

DF=0,允许分片

段偏移:分片后的分组在原分组中的相对位置,总共13比特,单位为8字节

寿命:TTL( Time to Live) 丢弃TTL=0的报文

协议:携带的是何种协议报文

1:ICMP

6 :TCP

17:UDP

89:OSPF

头部检验和:对IP协议首部的校验和

源IP地址:IP报文的源地址

目的IP地址:IP报文的目的地址

于是我们理解图3既是Sniffer对IP协议首部解码分析的结构,和IP首部各个字段相对应,并给出了各个字段之所表示含义的英文解释。

图3

4、ARP协议

如下表所示为ARP的报文结构

硬件类型协议类型

硬件长度协议长度操作请求1,回答2

发送站硬件地址(例如,以太网是6字节)

发送站协议地址(例如,对ip是4字节)

目标硬件地址(例如,对以太网是6字节)

目标协议地址(例如,对IP是4字节)

ARP分组具有以下一些字段:

HYTPE(硬件类型)。

这是一个16比特字段,用来定义运行ARP的网络的类型。

每一个局域网基于其类型被指派给一个整数。

例如,以太网是类型1。

ARP可使用在任何网络上。

PTYPE(协议类型)。

这也是一个16比特字段,用来定义协议的类型,例如,对IPv4协议,这个字段的值是0800。

ARP可用于任何高层协议。

HLEN (硬件长度)。

这是一个8比特字段,用来定义以字节为单位的物理地址的长度,例如,对以太网这个值是6。

PLEN(协议长度)。

这是一个8比特字段,用来定义以字节为单位的逻辑地址的长度,例如,对IPv4这个值是4。

OPER(操作)。

这是一个16比特的字段,用来定义分组的类型。

已定义了两种类型:ARP请求(1),ARP回答(2)

SHA(发送硬件地址)。

这是一个可变长度的地段,用来定义发送站的物理地址的长度,例如,对以太网这个字段是6字节长。

SPA(发送站协议地址)。

这是一个可变长度的地段,用来定义发送站的逻辑(例如,IP)地址的长度,对于IP协议,这个字段是4字节长。

THA(目标硬件地址)。

这是一个可变长度的字段,用来定义目标的物理地址的长度,例如,对以太网这个字段是6字节长,对于ARP请求报文,这个字段是全0,因为发送目标的物理地址。

TPA(目标协议地址)。

这是一个可变长度字段,用来定义目标的逻辑地址(例如,IP地址)的长度,对于IPV4协议,这个字段是4字节长。

于是,通过Sniffer解码的ARP报文结构便如图4所示。

图4

四、实验小结:

本次实验首先要掌握数据报文分层、以太报文结构、IP协议、ARP协议,然后对所截获的数据包进行针对性的分析。

这次实验加深了对数据报文格式的理解。

同样也提高了自己分析截获的数据包的能力。