2011年下半年上午网络工程师考试试题

- 格式:doc

- 大小:256.00 KB

- 文档页数:7

2011年下半年软考网络规划设计师上午试卷●(1传递需要调制编码。

(1A.数字数据在数字信道上 B.数字数据在模拟信道上C.模拟数据在数字信道上D.模拟数据在模拟信道上●某一基带系统,若传输的比特速率不变,而将二电平传输改为八电平传输,如T 2和Ta分别表示二电平和八电平码元间隔,则它们的关系是(2。

(2A. T8=3T2B. T8=2T2C. T8=8T2D. T8=4T2●偶校验码为O时,分组中“1”的个数为(3。

(3A.偶数 B.奇数 C.随机数 D.奇偶交替●用户在开始通信前,必须建立一条从发送端到接收端的物理信道,并且在双方通信期间始终占用该信道,这种交换方式属于(4 。

(4A.电路交换 B.报文交换 C.分组交换 D.信元交换●在数字通信中,使收发双方在时间基准上保持一致的技术是(5。

(5A.交换技术B.同步技术C.编码技术D.传输技术●在OSI参考模型中能实现路由选择、拥塞控制与互连功能的层是(6 。

(6A.传输层 B.应用层 C.网络层 D.物理层●HDLC协议采用的帧同步方法为(7一。

(7A.字节计数法 B.使用字符填充的首尾定界法C.使用比特填充的首尾定界法 D.传送帧同步信号●无线局域网通信协议是(8一。

(8A. IEEE 1394 B. IEEE 802. lx C. IEEE 802. 11D. IEEE 802. 13●以太网中使用(9机制来检测冲突。

(9A.CDMA/CD B.令牌 C.CSMA/CD D.探测报文●一个标准的C类网络(IPv4网络最多可以划分(10个子网。

(10A. 128 B. 256 C. 32 D. 64●一个IP数据包经过一台路由器转发到另一个网络,该IP数据包的头部字段中一定会发生变化的是(11。

(11A.源IP B.协议号 C.目的IP D.TTL ●假定在一个IPv4网络中只有两个主机HA和HB,HA和HB在同一个LAN内,并且没有划分VLAN。

2011年上半年 网络工程师 上午试卷•在CPU 中用于跟踪指令地址的寄存器是 (1)。

(1) A •地址寄存器(MAR ) B •数据寄存器(MDR ) C .程序计数器(PC ) D .指令寄存器(IR )•指令系统中采用不同寻址方式的目的是 (2)。

(2) A .提高从内存 获取数据的速度 B .提高从外存 获取数据的速度C .降低操作 码的译码难度D •扩大寻址空间并提高编程灵活性•在计算机系统中采用总线结构,便于实现系统的积木化构造,同时可以(3) 。

(3)A .提高数据 传输速度B .提高数据 传输量C .减少信息传输线的数量D .减少指令系统的复杂性•某计算机系统由下图所示的部件构成,假定每个部件的千小 时可靠度为R ,则该系统的 千小时可靠度为(4)。

•软件产品的可靠度并不取决于(5) 。

(5) A .潜在错误的数量B .潜在错误的位置 C .软件产品的使用方法 D .软件产品的开发方式•模块A 直接访问模块B 的内部数据,则模块A 和模块B 的耦合类型为(6)(6) A .数据耦合B •标记耦合C .公共耦合D .内容耦合•下列关于风险的叙述不正确的是:风险是指(7)。

(7)A .可能发生的事件B . 一定会发生的事件C .会带来损失的事件D .可能对其进行干预,以减少损失的事件 •下列关于项目估算方法的叙述不正确的是 (8) 。

(8)A .专家判断方法受到 专家经验的主观性影响B. 启发式方法(如COCOMO 模型)的参数难以确定C. 机器学习方法难以描述训练数据的特征和确定其相似性D .结合上述三种方法可以得到精确的估算 结果•下图是一个软件项目的活动图,其中顶点表示项目里程碑,边表示包含的活 动,边上的 权 重表示活 动的持续时间,则里程碑 (9)在关键路径上。

D . R(1-(1-R) 2)2 (4) A . R+2R/4 B . R+R 2/4 C . R(1-(1-R) 2)•下列关于软件著作权中翻译权的叙述不正确的是:翻译权是指(10)的权利。

2011年9月网络工程师真题试卷(题后含答案及解析) 题型有:1. 选择题 2. 综合题 3. 应用题选择题(每小题1分,共40分)下列各题A、B、C、D四个选项中,只有一个选项是正确的,请将此选项涂写在答题卡相应位置上,答在试卷上不得分。

1.下列不属于宽带城域网QoS技术的是______。

A) 密集波分复用DWDMB) 区分服务DiffservC) 资源预留RSVPD) 多协议标记交换MPLS A.B.C.D.正确答案:A2.WLAN标准802.11a将传输速率提高到______。

A) 5.5Mbit/sB) 11Mbit/sC) 54Mbit/sD) 100Mbit/sA.B.C.D.正确答案:C解析:802.11是IEEE为无线局域网WLAN制定的标准。

802.11a是802.11原始标准的一个修订标准,采用了与原始标准相同的核心协议,工作频率为5GHz,使用52个正交频分多路复用副载波,最大原始数据传输率为54MB/s。

此外还有802.11b、802.11g传输速率也为54MB/s,而802.11n则将传输速率提高到了300MB/s。

因此答案选择C。

3.ITU标准OC-12的传输速率为______。

A) 51.84Mbit/sB) 155.52Mbit/sC) 622.08Mbit/sD) 9.95328Gbit/sA.B.C.D.正确答案:C解析:OC-12是ITU为同步光网络SONET制定的一套标准。

3个OC-1(STS-1)信号通过时分复用的方式复用成SONET层次的下一个级别OC-3(STS-3)速率为155.520Mbit/s。

STS-3信号也被用作SDH体制的一个基础,那里它被指定为STM-1(同步传输模块第一级别)。

而4个OC-3复用成为一个OC-12,因此速率为155.520Mbit/s*4=622.080Mbit/s,因此答案选择C。

4.下列关于网络接入技术和方法的描述中,错误的是______。

2011年下半年软考网络规划设计师上午试卷●(1)传递需要调制编码。

(1)A.数字数据在数字信道上 B.数字数据在模拟信道上C.模拟数据在数字信道上 D.模拟数据在模拟信道上●某一基带系统,若传输的比特速率不变,而将二电平传输改为八电平传输,如T 2和Ta分别表示二电平和八电平码元间隔,则它们的关系是(2)。

(2)A. T8=3T2B. T8=2T2C. T8=8T2D. T8=4T2●偶校验码为O时,分组中“1”的个数为(3)。

(3)A.偶数 B.奇数 C.随机数 D.奇偶交替●用户在开始通信前,必须建立一条从发送端到接收端的物理信道,并且在双方通信期间始终占用该信道,这种交换方式属于(4) 。

(4)A.电路交换 B.报文交换 C.分组交换 D.信元交换●在数字通信中,使收发双方在时间基准上保持一致的技术是(5)。

(5)A.交换技术 B.同步技术 C.编码技术 D.传输技术●在OSI参考模型中能实现路由选择、拥塞控制与互连功能的层是(6) 。

(6)A.传输层 B.应用层 C.网络层 D.物理层●HDLC协议采用的帧同步方法为(7)一。

(7)A.字节计数法 B.使用字符填充的首尾定界法C.使用比特填充的首尾定界法 D.传送帧同步信号●无线局域网通信协议是(8)一。

(8)A. IEEE 1394 B. IEEE 802. lx C. IEEE 802. 11 D. IEEE 802. 13●以太网中使用(9)机制来检测冲突。

(9)A.CDMA/CD B.令牌 C.CSMA/CD D.探测报文●一个标准的C类网络(IPv4网络)最多可以划分(10)个子网。

(10)A. 128 B. 256 C. 32 D. 64●一个IP数据包经过一台路由器转发到另一个网络,该IP数据包的头部字段中一定会发生变化的是(11)。

(11)A.源IP B.协议号 C.目的IP D.TTL ●假定在一个IPv4网络中只有两个主机HA和HB,HA和HB在同一个LAN内,并且没有划分VLAN。

全国计算机技术与软件专业技术资格(水平)考试2011年下半年网络规划设计师上午试卷●(1)传递需要调制编码。

(1)A.数字数据在数字信道上 B.数字数据在模拟信道上C.模拟数据在数字信道上D.模拟数据在模拟信道上●某一基带系统,若传输的比特数不变,而将二电平传输改为八电平传输,如T2和T8分别表示二电平和八电平码元间隔,则它们的关系是(2)。

(2)A.T8=3T2 B.T8=2T2 C.T8=8T2 D.T8=4T2●偶校验码为0时,分组中"1"的个数为(3)。

(3)A.偶数 B.奇数 C.未知数 D.以上都不对●用户在开始通信前,必须申请建立一条从发送端到接收端的物理信道,并且在双方通信期间始终占用该信道,这样的交换方式属于(4)。

(4)A.电路交换 B.报文交换 C.分组交换 D.信元交换●在数字通信中,使收发双方在时间基准上保持一致的技术是(5)。

(5)A.交换技术 B.同步技术 C.编码技术 D.传输技术●在OSI参考模型中能实现路由选择、拥塞控制与互连功能的层是(6)。

(6)A.传输层 B.应用层 C.网络层 D.物理层●HDLC协议采用的帧同步方法为(7)。

(7)A.字节计数法 B.使用字符填充的首尾定界法C.使用比特填充的首尾定界法D.其他编码法●下列哪个协议是无线局域网通信协议(8)。

(8)A.IEEE 1394 B.IEEE 802.1X C.IEEE 802.11 D.IEEE 802.13●以太网中使用什么机制来检测冲突(9)。

(9)A.CDMA/CD B.令牌 C.CSMA/CD D.探测报文●—个标准的C类网络(IPv4网络)最多可以划分(10)个子网。

(10)A.128 B.256 C.32 D.64●一个IP数据包经过一台路由器转发到另一个网络,该IP数据包的头部字段中一定会发生变化的是(11)。

(11)A.源 IP B.协议号 C.目的 IP D.TTL●假定在一个IPv4网络中只有两个主机HA和HB,HA和HB在同一个LAN内,并且没有划分VLAN。

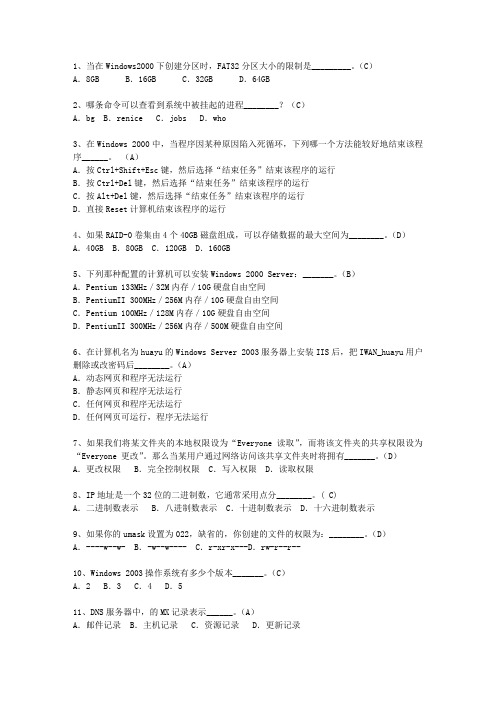

1、当在Windows2000下创建分区时,FAT32分区大小的限制是_________。

(C)A.8GB B.16GB C.32GB D.64GB2、哪条命令可以查看到系统中被挂起的进程________?(C)A.bg B.renice C.jobs D.who3、在Windows 2000中,当程序因某种原因陷入死循环,下列哪一个方法能较好地结束该程序______。

(A)A.按Ctrl+Shift+Esc键,然后选择“结束任务”结束该程序的运行B.按Ctrl+Del键,然后选择“结束任务”结束该程序的运行C.按Alt+Del键,然后选择“结束任务”结束该程序的运行D.直接Reset计算机结束该程序的运行4、如果RAID-0卷集由4个40GB磁盘组成,可以存储数据的最大空间为________。

(D)A.40GB B.80GB C.120GB D.160GB5、下列那种配置的计算机可以安装Windows 2000 Server:_______。

(B)A.Pentium 133MHz/32M内存/10G硬盘自由空间B.PentiumII 300MHz/256M内存/10G硬盘自由空间C.Pentium 100MHz/128M内存/10G硬盘自由空间D.PentiumII 300MHz/256M内存/500M硬盘自由空间6、在计算机名为huayu的Windows Server 2003服务器上安装IIS后,把IWAN_huayu用户删除或改密码后________。

(A)A.动态网页和程序无法运行B.静态网页和程序无法运行C.任何网页和程序无法运行D.任何网页可运行,程序无法运行7、如果我们将某文件夹的本地权限设为“Everyone 读取”,而将该文件夹的共享权限设为“Everyone 更改”。

那么当某用户通过网络访问该共享文件夹时将拥有_______。

(D)A.更改权限 B.完全控制权限 C.写入权限 D.读取权限8、IP地址是一个32位的二进制数,它通常采用点分________。

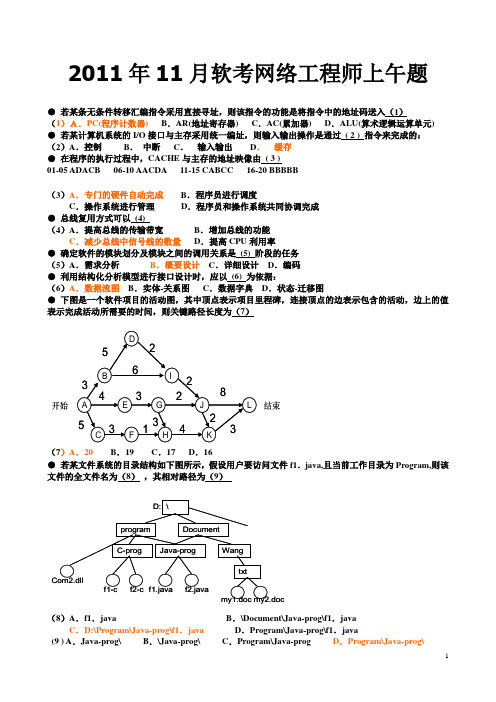

2011年11月软考网络工程师上午题 ● 若某条无条件转移汇编指令采用直接寻址,则该指令的功能是将指令中的地址码送入(1)(1)A.PC(程序计数器) B .AR(地址寄存器) C .AC(累加器) D .ALU(算术逻辑运算单元) ● 若某计算机系统的I/O 接口与主存采用统一编址,则输入输出操作是通过 ( 2 ) 指令来完成的:(2)A .控制 B . 中断 C . 输入输出 D . 缓存● 在程序的执行过程中,CACHE 与主存的地址映像由 ( 3 )01-05 ADACB 06-10 AACDA 11-15 CABCC 16-20 BBBBB(3)A .专门的硬件自动完成 B .程序员进行调度C .操作系统进行管理D .程序员和操作系统共同协调完成● 总线复用方式可以 (4)(4)A .提高总线的传输带宽 B .增加总线的功能C .减少总线中信号线的数量D .提高CPU 利用率● 确定软件的模块划分及模块之间的调用关系是 (5) 阶段的任务(5)A .需求分析 B .概要设计 C .详细设计 D .编码● 利用结构化分析模型进行接口设计时,应以 (6) 为依据:(6)A .数据流图 B .实体-关系图 C .数据字典 D .状态-迁移图● 下图是一个软件项目的活动图,其中顶点表示项目里程碑,连接顶点的边表示包含的活动,边上的值表示完成活动所需要的时间,则关键路径长度为(7)开始结束(7)A .20 B .19 C .17 D.16● 若某文件系统的目录结构如下图所示,假设用户要访问文件f1.java,且当前工作目录为Program,则该文件的全文件名为(8) ,其相对路径为(9)(8)A .f1.java B .\Document\Java-prog\f1.javaC .D:\Program\Java-prog\f1.javaD .Program\Java-prog\f1.java(9 ) A .Java-prog\ B .\Java-prog\ C .Program\Java-prog D .Program\Java-prog\●(10) 指可以不经著作权人许可,无需支付报酬,使用其作品:(10)A.合理使用B.许可使用C.强制许可使用D.法定许可使用●两个自治系统(AS)之间使用的路由协议是(11) :(11)A.RIP B.OSPF C.BGP D.IGRP●一个以太网交换机,读取整个数据帧,对数据帧进行差错校验后再转发出去,这种交换方式称为(12) (12)A.存储转发交换B.直通交换C.无碎片交换D.无差错交换●以下关于光纤通信的叙述中,正确的是(13) :(13)A.多模光纤传输距离远,而单模光纤传输距离近;B.多模光纤的价格便宜,而单模光纤的价格较贵;C.多模光纤的包层外径较粗,而单模光纤包层外径较细;D.多模光纤的纤芯较细,单模光纤的纤芯较粗。

2011年9月全国计算机等级考试四级网络工程师笔试试卷(考试时间120分组,满分100分)一、选择题(每小题1分,共40分)下列各题A)、B)、C)、D)四个选项中,只有一个选项是正确的,请将正确选项涂写在答题卡相应位置上,答在试卷上不得分。

(1)下列不属于宽带城域网QoS技术的是A)密集波分复用DWDM B)区分服务DiffServC)资源预留RSVP D)多协议标记交换MPLS选A(2)WLAN标准802.11a将传输速率提高到A)5.5Mbps B)11Mbps C)54Mbps D)100Mbps选C,相关知识点/view/d78c3b8f84868762caaed5f8.html?st=1(3)ITU标准OC-12的传输速率为A)51.84Mbps B)155.52Mbps C)622.08Mbps D)9.95328Gbps选C(4)下列关于网络接入技术和方法的描述中,错误的是A)“三网融合”中的三网是指计算机网络、电信通信网和广播电视网B)宽带接入技术包括xDSL、HFC、SDH、无线接入等C)无线接入技术主要有WLAN、WMAN等D)Cable Modem的传输速率可以达到10~36Mbps选D,Cable Modem把用户计算机和有线电视同轴电缆连接起来。

Cable Modem 从传输方式,可以分为双向对称式传输和非对称式传输两类。

对称式传输速率为2Mbps~4Mbps,最高能达到10Mbps。

非对称式传输下行速率为30Mbps,上行速率为500kbps~2.56Mbps。

(5)当服务器组中的一台主机出现故障,该主机上运行的程序将立即转移到组内其他主机。

下列技术中能够实现上需求的是A)RAID B)Cluster C)RISC D)CISC选B,相关知识点/view/d9542d2ebd64783e09122bf8.html?st=1(6)下列不属于路由器性能指标的是A)吞吐量B)丢失率C)延时与延时抖动D)最大可堆叠数选D,路由器的关键技术指标包括:吞吐量、背板能力、丢包率、延时与延时抖动、突发处理能力、路由表容量、服务质量、网管能力和可靠性与可用性等。

全国计算机技术与软件专业技术资格(水平)考试2011年下半年网络工程师标准参考答案● 在输入输出控制方法中,采用(1)可以使得设备与主存间的数据块传送无需CPU干预。

(1)A.程序控制输入输出 B.中断 C.DMA D.总线控制参考答案:(1)C● 若计算机采用8位整数补码表示数据,则(2)运算将产生溢出。

(2)A.-127+1 B.-127-1 C.127+1 D.127-1试题解析:8位整数补码中,【-127】补=10000001,【127】补=01111111[X-Y]补 = [X]补 - [Y]补 = [X]补 + [-Y]补8位整数补码的表示范围位-128~+127参考答案:(2)C● 编写汇编语言程序时,下列寄存器中,程序员可访问的是(3)。

(3) A.程序计数器(PC) B.指令寄存器(IR)C.存储器数据寄存器(MDR) D.存储器地址寄存器(MAR)参考答案:(3)A● 使用PERT图进行进度安排,不能清晰地描述(4),但可以给出哪些任务完成后才能开始另一些任务。

下面PERT图所示工程从A到K的关键路径是(5)(图中省略了任务的开始和结束时刻)。

(4) A.每个任务从何时开始 B.每个任务到何时结束C.各任务之间的并行情况 D.各任务之间的依赖关系(5) A.ABEGHIK B.ABEGHJK C.ACEGHIK D.ACEGHJK参考答案:(4)C,(5)B● 某项目组拟开发一个大规模系统,且具备了相关领域及类似规模系统的开发经验。

下列过程模型中,(6)最合适开发此项目。

(6)A.原型模型B.瀑布模型 C.V模型D.螺旋模型参考答案:(6)B● 软件复杂性度量的参数不包括(7)。

(7)A.软件的规模 B.开发小组的规模 C.软件的难度 D.软件的结构参考答案:(7)B● 在操作系统文件管理中,通常采用(8)来组织和管理外存中的信息。

(8)A.字处理程序 B.设备驱动程序 C.文件目录 D.语言翻译程序参考答案:(8)C● 假设系统中进程的三态模型如下图所示,图中的a、b和c的状态分别为(9)。

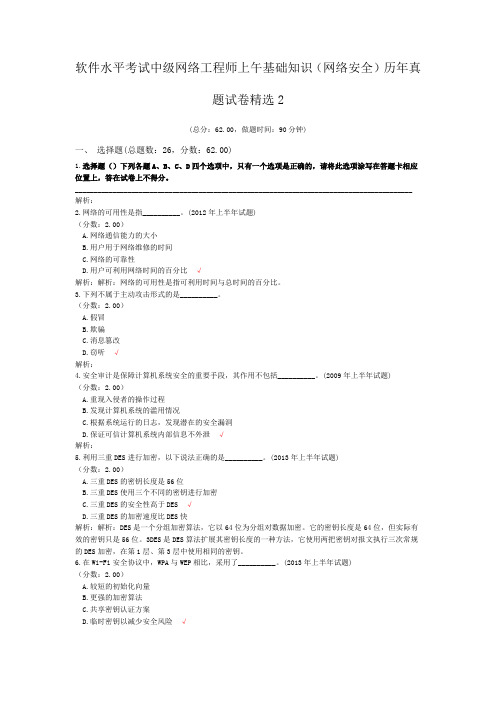

软件水平考试中级网络工程师上午基础知识(网络安全)历年真题试卷精选2(总分:62.00,做题时间:90分钟)一、选择题(总题数:26,分数:62.00)1.选择题()下列各题A、B、C、D四个选项中,只有一个选项是正确的,请将此选项涂写在答题卡相应位置上,答在试卷上不得分。

__________________________________________________________________________________________ 解析:2.网络的可用性是指__________。

(2012年上半年试题)(分数:2.00)A.网络通信能力的大小B.用户用于网络维修的时间C.网络的可靠性D.用户可利用网络时间的百分比√解析:解析:网络的可用性是指可利用时间与总时间的百分比。

3.下列不属于主动攻击形式的是__________。

(分数:2.00)A.假冒B.欺骗C.消息篡改D.窃听√解析:4.安全审计是保障计算机系统安全的重要手段,其作用不包括__________。

(2009年上半年试题)(分数:2.00)A.重现入侵者的操作过程B.发现计算机系统的滥用情况C.根据系统运行的日志,发现潜在的安全漏洞D.保证可信计算机系统内部信息不外泄√解析:5.利用三重DES进行加密,以下说法正确的是__________。

(2013年上半年试题)(分数:2.00)A.三重DES的密钥长度是56位B.三重DES使用三个不同的密钥进行加密C.三重DES的安全性高于DES √D.三重DES的加密速度比DES快解析:解析:DES是一个分组加密算法,它以64位为分组对数据加密。

它的密钥长度是64位,但实际有效的密钥只是56位。

3DES是DES算法扩展其密钥长度的一种方法,它使用两把密钥对报文执行三次常规的DES加密,在第1层、第3层中使用相同的密钥。

6.在Wi-Fi安全协议中,WPA与WEP相比,采用了__________。

2011年下半年上午网络规划与设计师全国软考真题-答案与解析(含论文)试题一(共20分)阅读以下说明,回答问题1至问题4,将解答填入答题纸对应的解答栏内。

【说明】某企业最初只有一个办公地点,所有人员都集中在一个相对较小的封闭空间进行工作。

由于是小型企业,社会影响不大,所以对安全性要求不高,主要目标是以最小的代价(费用)实现联网和访问互联网(Internet),企业内部无对外提供的任何互联网服务。

后来,随着企业不断发展,其网络建设也不断升级更新。

(注:以下问题均不考虑无线网络技术)【问题1】假定初期员工不超过50人,所有员工工作在同一楼层的不同房间,对互联网的访问带宽需求小于2Mbps,且主要为进入企业内部的流量。

针对该企业网络建设,请从下面几个方面简要说明网络设计内容及依据:(1)网络结构;(2)物理层技术选择;(3)局域网技术选择;(4)广域网技术选择;(5)网络地址规划。

【参考答案】(1)因为网络规模较小,所以釆用单核心局域网结构。

配置一个核心二层或三层交换机,每个房间配备接入交换机。

这种结构便于扩展和升级。

(2)物理层技术选择:通信介质选择5类UTP双绞线;网卡选择10/100M网卡。

(3)局域网技术选择:10/100/1000M以太网技术。

技术成熟,性价比最高,应用最广泛。

(4)广域网技术选择:由于初期无需对外提供互联网服务,入流量大于出流量,最佳接入技术是申请电信运营商的ADSL接入Internet。

(5)地址规划:目前无需公网地址。

釆用私网地址即可。

考虑初期人数最多50人,使用一个C类地址即可。

如果每个房间需要隔离,可以使用VLAN并划分IP子网。

网络规划与设计过程一般会经历需求分析、逻辑网络设计、物理网络设计、规划及实施阶段。

本题重点考査需求分析、逻辑网络设计这两个方面。

1.逻辑网络设计原则 .根据用户需求设计逻辑网络,选择正确的网络技术比较关键,在选择时应考虑如下因素:•通信带宽所选择的网络技术必须保证足够的带宽,能够为用户访问应用系统提供保障;在进行选择时,不能仅局限于现有的应用要求,还要考虑适当的带宽增长需求。

2010年11月软考网络工程师考试上午试题●在输入输出控制方法中,采用(1可以使得设备与主存间的数据块传送无需CPU干预。

(1A.程序控制输入输出 B.中断 C.DMA D.总线控制●若计算机采用8位整数补码表示数据,则(2运算将产生溢出。

(2A.-127+1 B.-127-1 C.127+1 D.127-1●编写汇编语言程序时,下列寄存器中,程序员可访问的是(3。

(3A.程序计数器(PCB.指令寄存器(IRC.存储器数据寄存器(MDRD.存储器地址寄存器(MAR●使用PERT图进行进度安排,不能清晰地描述(4,但可以给出哪些任务完成后才能开始另一些任务。

下面PERT图所示工程从A到K的关键路径是(5,(图中省略了任务的开始和结束时刻。

(4A.每个任务从何时开始B.每个任务到何时结束C.各任务之间的并行情况D.各任务之间的依赖关系(5A.ABEGHIK B.ABEGHJK C.ACEGHIK D.ACEGHJK●某项目组拟开发一个大规模系统,且具备了相关领域及类似规模系统的开发经验。

下列过程模型中,(6最合适开发此项目。

(6A.原型模型 B.瀑布模型 C.V模型 D.螺旋模型●软件复杂性度量的参数不包括(7。

(7A.软件的规模 B.开发小组的规模 C.软件的难度 D.软件的结构●在操作系统文件管理中,通常采用(8来组织和管理外存中的信息。

(8A.字处理程序 B.设备驱动程序 C.文件目录 D.语言翻译程序●假设系统中进程的三态模型如下图所示,图中的a、b和c的状态分别为(9。

(9A.就绪、运行、阻塞B.运行、阻塞、就绪C.就绪、阻塞、运行D.阻塞、就绪、运行●利用(10可以对软件的技术信息、经营信息提供保护。

(10A.著作权 B.专利权 C.商业秘密权 D.商标权●光纤分为单模光纤和多模光纤,这两种光纤的区别是(11。

(11A.单模光纤的数据速率比多模光纤低B.多模光纤比单模光纤传输距离更远C.单模光纤比多模光纤的价格更便宜D.多模光纤比单模光纤的纤芯直径粗●下面关于交换机的说法中,正确的是(12。

全国计算机技术与软件专业技术资格(水平)考试2011年下半年网络规划设计师上午试卷(考试时间 9 : 00~11 : 30 共 150 分钟)1. 在答题卡的指定位置上正确写入你的姓名和准考证号,并用正规 2B 铅笔在你写入的准考证号下填涂准考证号。

2. 本试卷的试题中共有 75 个空格,需要全部解答,每个空格 1 分,满分75 分。

3. 每个空格对应一个序号,有 A、B、C、D 四个选项,请选择一个最恰当的选项作为解答,在答题卡相应序号下填涂该选项。

4. 解答前务必阅读例题和答题卡上的例题填涂样式及填涂注意事项。

解答时用正规 2B 铅笔正确填涂选项,如需修改,请用橡皮擦干净,否则会导致不能正确评分。

例题● 2011 年下半年全国计算机技术与软件专业技术资格(水平)考试日期是(88)月(89)日。

(88)A. 9 B. 10 C. 11 D. 12(89)A. 4 B. 5 C. 6 D. 7 因为考试日期是“11 月 4 日”,故(88)选 C,(89)选 A,应在答题卡序号 88 下对 C 填涂,在序号 89 下对 A 填涂(参看答题卡)。

●(1)传递需要调制编码。

(1)A.数字数据在数字信道上 B.数字数据在模拟信道上C.模拟数据在数字信道上D.模拟数据在模拟信道上●某一基带系统,若传输的比特数不变,而将二电平传输改为八电平传输,如T2和T8分别表示二电平和八电平码元间隔,则它们的关系是(2)。

(2)A.T8=3T2 B.T8=2T2 C.T8=8T2 D.T8=4T2●偶校验码为0时,分组中"1"的个数为(3)。

(3)A.偶数 B.奇数 C.未知数 D.以上都不对●用户在开始通信前,必须申请建立一条从发送端到接收端的物理信道,并且在双方通信期间始终占用该信道,这样的交换方式属于(4)。

(4)A.电路交换 B.报文交换 C.分组交换 D.信元交换●在数字通信中,使收发双方在时间基准上保持一致的技术是(5)。

网络工程师试题(精选8篇)篇1:网络工程师笔试题网络工程师笔试题(1)下列关于RPR技术的描述中,错误的是A)RPR与FDDI一样使用双环结构B)在RPR环中,源节点向目的节点成功发出的数据帧要由源节点从环中收回C)RPR环中每一个节点都执行SRP公平算法D)RPR能够在50ms内隔离出现故障的节点和光纤段(2)下列不属于无线接入技术的是A)APONB)Ad hocC)WiMAXD)WiFi(3)按照ITU标准,传输速率为622.080Mbps的标准是A)OC-3B)OC-12C)OC-48D)OC-192(4)下列关于光纤同轴电缆混合网HFC的描述中,错误的是A)HFC是一个双向传输系统B)Cable Modem利用频分多路复用方法将信道分为上行信道与下行信道C)Cable Modem传输方式分为对称式和非对称式两类D)HFC通过Cable Modem将光缆与同轴电缆连接起来(5)下列关于服务器技术的描述中,错误的.是A)热插拔功能允许用户在不切断电源的情况下更换硬盘、板卡等B)集群系统中一台主机出现故障时不会影响系统的正常服务C)服务器的可用性用MTBF描述D)服务器磁盘性能表现在磁盘存储容量与速度(6)一台交换机的总带宽为8.8 Gbps,如果该交换机拥有两个全双工1000Mbps光端口,那么最多还可以提供的全双工10/100Mbps电端口的数量是 A)12B)16C)24D)48(7)下列关于典型的高端路由器可靠性与可用性指标的描述中,错误的是 A)无故障连续工作时间大于1万小时B)系统故障恢复时间小于30分钟C)主备用系统切换时间小于50毫秒D)SDH接口自动保护切换时间小于50毫秒(8)EP地址块202.192.33:160/28的子网掩码可写为A)255.255.255.192B)255.255.255.224C)255.255.255.240D)255.255.255.248篇2:网络工程师试题及答案网络工程师试题及答案一、选择题1.无类域间路由CIDR技术出现在IP地址概念与划分技术的第__C__个阶段。

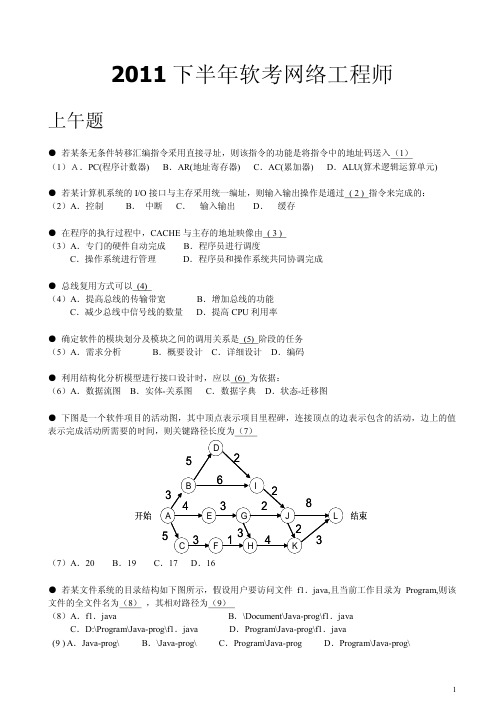

2011下半年软考网络工程师试题解析上午题若某条无条件转移汇编指令采用直接寻址,则该指令的功能是将指令中的地址码送入(1)(1)A.PC(程序计数器) B.AR(地址寄存器) C.AC(累加器) D.ALU(算术逻辑运算单元)若某计算机系统的I/O接口与主存采用统一编址,则输入输出操作是通过( 2 ) 指令来完成的:(2)A.控制B.中断C.输入输出D.缓存在程序的执行过程中,CACHE与主存的地址映像由( 3 )(3)A.专门的硬件自动完成B.程序员进行调度C.操作系统进行管理D.程序员和操作系统共同协调完成总线复用方式可以(4)(4)A.提高总线的传输带宽B.增加总线的功能C.减少总线中信号线的数量D.提高CPU利用率确定软件的模块划分及模块之间的调用关系是(5) 阶段的任务(5)A.需求分析B.概要设计C.详细设计D.编码利用结构化分析模型进行接口设计时,应以(6) 为依据:(6)A.数据流图B.实体-关系图C.数据字典D.状态-迁移图下图是一个软件项目的活动图,其中顶点表示项目里程碑,连接顶点的边表示包含的活动,边上的值表示完成活动所需要的时间,则关键路径长度为(7)开始结束(7)A.20 B.19 C.17 D.16若某文件系统的目录结构如下图所示,假设用户要访问文件f1.java,且当前工作目录为Program,(8)A.f1.java B.\Document\Java-prog\f1.java C.D:\Program\Java-prog\f1.java D.Program\Java-prog\f1.javaA.Java-prog\ B.\Java-prog\ C.Program\Java-prog(9 )曼彻斯特编码差分曼彻斯特编码 (10) 指可以不经著作权人许可,无需支付报酬,使用其作品:(10)A .合理使用 B .许可使用 C .强制许可使用 D .法定许可使用两个自治系统(AS)之间使用的路由协议是 (11) :(11)A .RIP B .OSPF C .BGP D .IGRP一个以太网交换机,读取整个数据帧,对数据帧进行差错校验后再转发出去,这种交换方式称为 (12)(12)A .存储转发交换 B .直通交换 C .无碎片交换 D .无差错交换以下关于光纤通信的叙述中,正确的是 (13) :(13)A .多模光纤传输距离远,而单模光纤传输距离近;B .多模光纤的价格便宜,而单模光纤的价格较贵;C .多模光纤的包层外径较粗,而单模光纤包层外径较细;D .多模光纤的纤芯较细,单模光纤的纤芯较粗。

可以用数字信号对模拟载波的不同参量时行调制,下图所示的调制方式称为(14)(14)A .ASK B .FSK C .PSK D .DPSK下图画出了曼彻斯特编码和差分曼彻斯特编码的波形图,实际传送的比特串为(15) 。

(15)A .10101100 B .01110010 C .01010011 D .10001101E1信道的速率是(16) ,其中每个话音信道的数据速率是(17)(16)A .1.544Mb/s B .2.048Mb/s C .6.312Mb/s D .44.736Mb/s(17)A .56Kb/s B .64Kb/s C .128Kb/s D .2048Kb/s在各种xDSL 技术中,能提供上下行信道非对称传输的是(18)(18)A .ADSL 和HDSL B .ADSL 和VDSL C .SDSL 和VDSL D .SDSL 和HDSL使用ADSL 虚拟拨号接入方式中,需要在用户端安装(19) 软件。

(19)A . PPP B . PPPoE C . PPTP D .L2TP ICMP 协议属于TCP/IP 网络中的 ( 20 ) 协议,ICMP 报文封装在 ( 21) 包中传送。

(20)A .数据链路层 B .网络层 C .传输层 D .会话层(21)A .IP B .TCP C .UDP D .PPPARP 表用于缓存设备的IP 地址与MAC 地址的对应关系,采用ARP 表的好处是(22)(22)A .便于测试网络连接数 B .减少网络维护工作量C .限制网络广播数量D .解决网络地址冲突下面有关边界网关协议BGP4的描述中,不正确的是(23)。

(23)A .BGP4网关向对等实体(Peer)发布可以到达的AS列表B.BGP4网关采用逐跳路由(hop-by-hop)模式发布自己使用的路由信息C .BGP4可以通过路由汇聚功能形成超级网络(Supernet)D.BGP4报文直接封装在IP数据报中传送为了限制路由信息传播的范围,OSPF协议把网络划分成4种区域(Area),其中(24)的作用是连接各个区域的传输网络,(25)不接受本地自治系统之外的路由信息。

(24)A.不完全存根区域B.标准区域C.主干区域D.存根区域(25)A.不完全存根区域B.标准区域C.主干区域D.存根区域POP3协议采用(26)模式,当客户机需要服务时,客户端软件(OutlookExpress或FoxMail)与POP3服务器建产(27)连接(26)A.Browser/Server B.Client/Server C.PeertoPeer D.PeertoServer(27)A.TCP B.UDP C.PHP D.IPSMTP服务器端使用的端口号默认为(28)(28)A.21 B.25 C.53 D.80下图为web站点的默认网站属性窗口,如果要设置用户对主页文件的读取权限,需要在(29)选项卡中进行配置。

(29)A.网站B.主目录C.文档D.HTTP头DHCP客户端启动时会向网络发出一个Dhcpdiscover包来请求IP地址,其源IP地址为(30)(30)A.192.168.01 B.0.0.0.0 C.255.255.255.0 D.255.255.255.255 当使用时间到过达租约期的(31)时,DHCP客户端和DHCP服务器将更新租约。

(31)A.50% B.75% C.87.5% D.100%在Linux中,某文件的访问权限信息为“-rwxr--r--”,以下对该文件的说明中,正确的是(32)(32)A.文件所有者有读.写和执行权限,其他用户没有读.写和执行权限B.文件所有者有读.写和执行权限,其他用户只有读权限C.文件所有者和其他用户都有读.写与执行权限D.文件所有者和其他用户都只有读和写权限在Linux中,更改用户口令的命令是(33)(33)A.Pwd B.passwd C.kouling D.password在Linux中,目录“/proc”主要用于存放(34)。

(34)A.设备文件B.命令文件C.配置文件D.进程和系统信息网络用户中只能接收但不能发送Email,不可能的原因是(35)(35)A.邮件服务器配置错误B.路由器端口的访问控制列表设置为denypop3C.路由器端口的访问控制列表设置为denysmtpD.客户端代理设置错误配置FTP服务器的属性窗口如下图所示,默认情况下“本地路径”文本框中的值为(36)(36)A.c:\inetpub\wwwroot B.c:\inetpub\ftproot C.c:\wmpubli\wwwrootD.c:\wmpubli\ftproot在windows系统中,进行域名解析时,客户端系统会首先从本机的(37)文件中寻找域名对应的IP地址。

在该文件中,默认情况下必须存在的一条记录是(38)。

(37)A.hosts B.imhosts C.networks D.dnsfile(38)A.192.168.0.1 gateway B.224.0.0.0 multicast C.0.0.0.0 source D.127.0.0.0 localhost某网络拓扑结构如下图所示:host1在主机host1的命令行窗口输入tracert www.abc.com命令后,得到如下结果:C:\Documents and Settings \User >tracert www.abc.com Tracing route to caelum.abc.com [208.30.101]Over a maximum of 30 hops:1 1ms 1ms<lms 119.215.67.2542 2ms 1ms 1ms 172.116.11.23 71ms 1ms 1ms 119.145.65.864 1ms 1ms 1ms 172.116.141.65 1ms 1ms 1ms 192.168.66.146 1ms 1ms <1ms 208.30.1.101 Trace complete则路由器router1 e0接口的IP地址为(39),www.abc.com的IP地址为(40)(39)A.172.116.11.2 B.119.215.67.254 C.210.120.1.30 D.208.30.1.101(40)A.172.116.11.2 B.119.215.67.254 C.210.120.1.30 D.208.30.1.101 某报文的长度是1000字节,利用MD5计算出来的报文摘要长度是(41)位,利用SHA计算出来的报文长度是(42)位(41)A.64 B.128 C.256 D.160(42)A.64 B.128 C.256 D.160以下安全协议中,用来实现安全电子邮件的协议是(43)(43)A.IPsec B.L2TP C.PGP D.PPTPKerberos由认证服务器(AS)和票证授予服务器(TGS)两部分组成,当用户A通过Ketberos 向服务器V请求服务时,认证过程如下图所示,图中①处为(44),②处为(45)。

登录获得票证得到服务(44)A.K TGS(A1K S)B.K S(V1K A V)C.K V(A1K A V)D.K S(t)(45)A.K AV(t+1) B.K S(t+1)C.KS(t)D.K A V(t)公钥体系中,用户甲发送给用户乙的数据要用(46)进行加密。

(46)A.甲的公钥B.甲的私钥C.乙的公钥D.乙的私钥RMON和SNMP的主要区别是(47)。

(47)A.RMON只能提供单个设备的管理信息,而SNMP可以提供整个子网的管理信息B.RMON提供了整个子网的管理信息,而SNMP管理信息库只包含本地设备的管理信息C.RMON定义了远程网络的管理信息库,而SNMP只能提供本地网络的管理信息D.RMON只能提供本地网络的管理信息,而SNMP定义了远程网络的管理信息库SNMP采用UDP提供的数据报服务传递信息,这是由于(48)。