2、

。2 0:05:35 20:05:3 520:051 1/22/2 020 8:05:35 PM

每天只看目标,别老想障碍

•

3、

。20.1 1.2220: 05:352 0:05Nov -2022-Nov-20

宁愿辛苦一阵子,不要辛苦一辈子

•

4、

。20:0 5:3520: 05:352 0:05Sunday, November 22, 2020

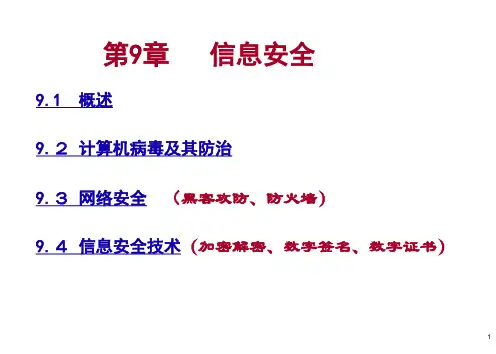

密钥备份与恢复系统 证书吊销系统 数字证书策略

– CA证书、用户证书 – 代码签名证书、电子邮件证书、服务器证书

应用开发API

– CryptoAPI – PKCS11

1.2.3 数字证书简介(一)

什么是数字证书?

– 数字证书又称为数字标识,它提供了一种在 Internet上进行身份验证的方式,是用来标志和证 明网络通信双方身份的数字信息文件。通俗地讲, 数字证书就是单位或个人在Internet的身份证

3.3电子签名类产品

硬件

– 智能卡、USB KEY

软件

– Office签名插件 – Adobe签名插件 – 电子签章软件

3.4企业安全应用

硬件

– 智能卡、USB KEY、eWand U

软件

– 身份认证与授权管理系统 – 虎御数据防泄漏系统

随堂测试

1. 简述数字信封的加密与解密过程,及解决的 安全问题

– RADIUS(Remote Authentication Dial In User Service) 普通电话、上网业务计费

– Kerberos认证:一种被证明为非常安全的双向身份认 证技术

– SSL

– IBC(Identity-Based Cryptograph)